Llista de verificació per reduir el risc d'OTP per a les empreses que utilitzen el correu temporal a QA/UAT

Una llista de verificació de nivell empresarial per reduir el risc d'OTP quan els equips utilitzen el correu electrònic temporal durant el control de qualitat i la UAT, que cobreix definicions, modes d'error, política de rotació, finestres de reenviament, mètriques, controls de privadesa i governança perquè el producte, el control de qualitat i la seguretat estiguin alineats.

Accés ràpid

TL; DR

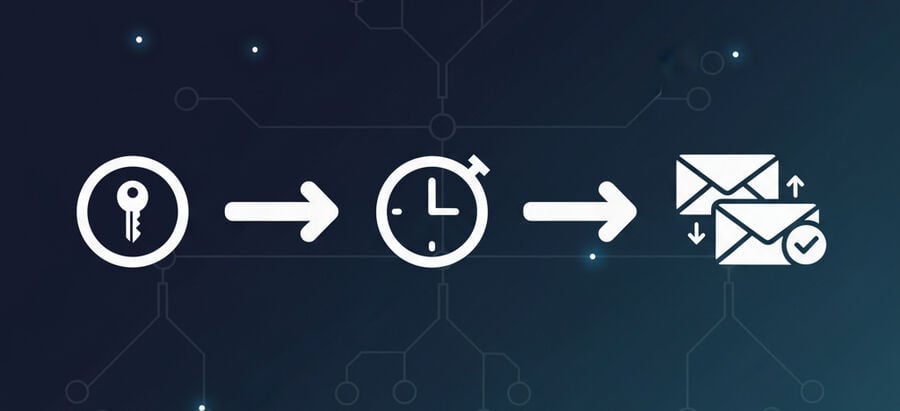

1) Definir el risc OTP en QA/UAT

2) Models de modes de fallada comuns

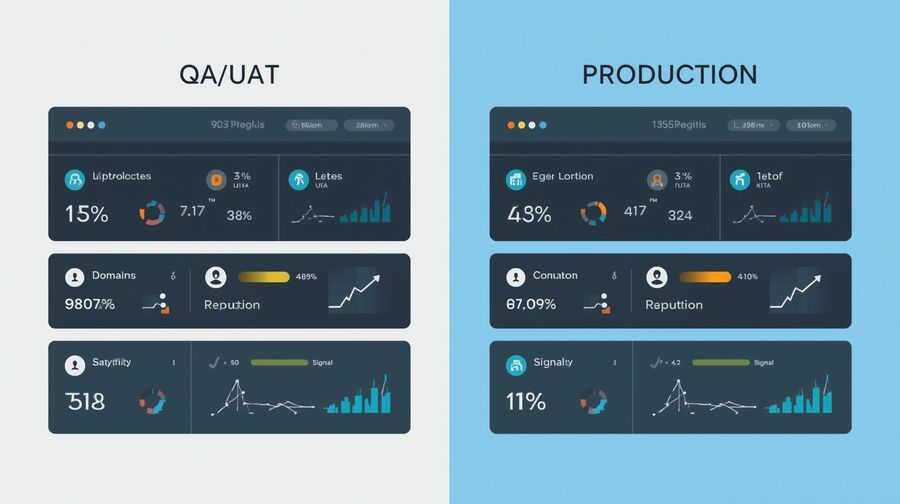

3) Entorns separats, senyals separats

4) Trieu l'estratègia adequada de la safata d'entrada

5) Establiu finestres de reenviament que funcionin

6) Optimitzar la política de rotació de dominis

7) Instrumenta les mètriques adequades

8) Creeu un llibre de jugades de control de qualitat per a Peaks

9) Gestió segura i controls de privadesa

10) Governança: qui és el propietari de la llista de verificació

Taula de comparació: rotació vs sense rotació (QA/UAT)

Com fer-ho

Preguntes freqüents

TL; DR

- Tractar la fiabilitat de l'OTP com un SLO mesurable, incloent la taxa d'èxit i el TTFOM (p50/p90, p95).

- Separeu el trànsit i els dominis de QA/UAT de la producció per evitar enverinar la reputació i l'anàlisi.

- Estandarditzar les finestres de reenviament i les rotacions de tapa; rotar només després de reintents disciplinats.

- Trieu estratègies de safata d'entrada per tipus de prova: reutilitzable per a regressió; vida curta per a ràfegues.

- Instrumentar mètriques × domini emissor amb codis d'error i aplicar revisions de control trimestrals.

Llista de verificació per reduir el risc d'OTP per a les empreses que utilitzen el correu temporal a QA/UAT

Aquí teniu el gir: la fiabilitat de l'OTP en entorns de prova no és només una "cosa de correu". És una interacció entre els hàbits de temps, la reputació del remitent, la llista grisa, les opcions de domini i com es comporten els vostres equips sota estrès. Aquesta llista de verificació converteix aquest embolic en definicions compartides, barreres de seguretat i proves. Per als lectors nous en el concepte de safates d'entrada temporals, podeu seguir endavant i navegar primer els elements essencials de Temp Mail per familiaritzar-vos amb els termes i els comportaments bàsics.

1) Definir el risc OTP en QA/UAT

Establiu la terminologia compartida perquè el control de qualitat, la seguretat i el producte parlin el mateix llenguatge sobre la fiabilitat de l'OTP.

Què significa "taxa d'èxit OTP"

La taxa d'èxit de l'OTP és el percentatge de sol·licituds d'OTP que donen lloc a la recepció i l'ús d'un codi vàlid dins de la finestra de la política (per exemple, deu minuts per als fluxos de prova). Feu un seguiment per remitent (l'aplicació/lloc que emet el codi) i pel grup de dominis receptors. Excloure els casos d'abandonament d'usuaris per separat per evitar que l'anàlisi d'incidents es dilueixi.

TTFOM p50/p90 per a equips

Utilitzeu el temps fins al primer missatge OTP (TTFOM): els segons des de "Envia el codi" fins a la primera safata d'entrada. Gràfic p50 i p90 (i p95 per a proves d'esforç). Aquestes distribucions revelen cues, limitacions i llistes grises, sense dependre d'anècdotes.

Falsos negatius vs errors veritables

Un "fals negatiu" es produeix quan es rep un codi però el flux del provador el rebutja, sovint a causa de Estat de l'aplicació , Canvi de pestanyes o temporitzadors caducats . Un "veritable fracàs" no és arribar a la finestra. Separeu-los en la vostra taxonomia; només els errors reals justifiquen la rotació.

Quan la posada en escena esbiaixa la capacitat de lliurament

Els punts finals de posada en escena i els patrons de trànsit sintètics sovint desencadenen la llista grisa o la despriorització. Si la vostra línia de base se sent pitjor que la producció, això és d'esperar: el trànsit no humà es distribueix de manera diferent. Una breu orientació sobre els comportaments moderns seria útil; si us plau, feu una ullada a la visió general concisa de Temp Mail in 2025 per explicar com els patrons de safata d'entrada d'un sol ús influeixen en la capacitat de lliurament durant les proves.

2) Models de modes de fallada comuns

Mapeja els inconvenients de lliurament de major impacte per poder avançar-los amb polítiques i eines.

Llista grisa i reputació del remitent

La llista grisa demana als remitents que ho tornin a provar més tard; els primers intents es poden retardar. Els emissors nous o "freds" també pateixen fins que la seva reputació s'escalfa. Espereu pics de p90 durant les primeres hores del servei de notificació d'una nova construcció.

Filtres de correu brossa i piscines de fred de l'ISP

Alguns proveïdors apliquen un escrutini més intens a les IP o dominis freds. Les execucions de control de qualitat que disparen OTP d'un nou grup s'assemblen a les campanyes i poden alentir els missatges no crítics. Les seqüències d'escalfament (volum baix i regular) mitiguen això.

Límits de velocitat i congestió màxima

Les sol·licituds de reenviament ràfegues poden disparar els límits de velocitat. Sota càrrega (per exemple, esdeveniments de venda, llançaments de jocs), les cues dels emissors s'allarguen, ampliant el TTFOM p90. La vostra llista de verificació hauria de definir finestres de reenviament i límits de reintent per evitar alentiments autoinfligits.

Comportaments d'usuari que trenquen fluxos

El canvi de pestanya, el segon pla d'una aplicació mòbil i la còpia de l'àlies incorrecte poden provocar rebuig o caducitat, fins i tot quan es lliuren missatges. Coure la còpia "romandre a la pàgina, esperar, tornar a enviar una vegada" al microtext de la interfície d'usuari per a les proves.

3) Entorns separats, senyals separats

Aïllar QA/UAT de la producció per evitar enverinar la reputació i l'anàlisi del remitent.

Domini de posada en escena vs producció

Mantingueu diferents dominis d'emissor i identitats de resposta amb finalitats de preparació. Si les OTP de prova es filtren als grups de producció, aprendràs les lliçons equivocades i pots deprimir la reputació en el moment exacte en què una empenta de producció ho necessita.

Comptes de prova i quotes

Proveïu comptes de prova amb nom i assigneu-los quotes. Un grapat d'identitats de prova disciplinades supera centenars d'identitats ad-hoc que disparen l'heurística de freqüència.

Finestres de trànsit sintètic

Conduïu el trànsit OTP sintètic en finestres fora de les hores punta. Utilitzeu ràfegues curtes per perfilar la latència, no inundacions interminables que s'assemblen a l'abús.

Auditoria de la petjada de correu

Inventari dels dominis, les IP i els proveïdors que toquen les proves. Confirmeu que SPF/DKIM/DMARC siguin coherents per a les identitats de posada en escena per evitar confondre errors d'autenticació amb problemes de lliurament.

4) Trieu l'estratègia adequada de la safata d'entrada

Podríeu decidir quan reutilitzar adreces en comparació amb safates d'entrada de curta durada per estabilitzar els senyals de prova?

Adreces reutilitzables per a la regressió

Per a proves longitudinals (suites de regressió, bucles de restabliment de contrasenyes), una adreça reutilitzable manté la continuïtat i l'estabilitat. La reobertura basada en tokens redueix el soroll entre dies i dispositius, per la qual cosa és ideal per comparar resultats similars en diverses construccions. Si us plau, feu una ullada als detalls operatius a "Reutilitza l'adreça de correu electrònic temporal" per obtenir instruccions sobre com tornar a obrir la safata d'entrada exacta de manera segura.

Curta vida útil per a proves d'explosió

Per a pics únics i control de qualitat exploratori, les safates d'entrada de curta durada minimitzen els residus i redueixen la contaminació de la llista. També fomenten els restabliments nets entre escenaris. Si una prova només necessita una única OTP, un model de curta durada com 10 Minute Mail s'adapta bé.

Disciplina de recuperació basada en tokens

Si una safata d'entrada de prova reutilitzable és important, tracteu el testimoni com una credencial. Podeu emmagatzemar-lo en un gestor de contrasenyes sota l'etiqueta del conjunt de proves amb accés basat en funcions.

Evitar col·lisions d'adreces

L'aleatorització d'àlies, l'ASCII bàsic i una comprovació ràpida de la singularitat eviten col·lisions amb adreces de prova antigues. Estandarditzeu com anomeneu o emmagatzemeu àlies per suite.

5) Establiu finestres de reenviament que funcionin

Reduïu el "reenviament de ràbia" i la falsa limitació estandarditzant els comportaments de temps.

Espera mínima abans de tornar a enviar

Després de la primera sol·licitud, espereu entre 60 i 90 segons abans d'un sol intent estructurat. Això evita suspendre la primera passada de la llista grisa i manté netes les cues dels remitents.

Intent estructurat únic

Permeteu un nou intent formal a l'script de prova i, a continuació, feu una pausa. Si el p90 sembla estirat en un dia determinat, ajusteu les expectatives en lloc de fer reintents de correu brossa que degraden els resultats de tothom.

Gestió del canvi de pestanyes de l'aplicació

Els codis sovint s'invaliden quan els usuaris en fons de l'aplicació o s'allunyen. En els scripts de control de qualitat, afegiu "romandre a la pantalla" com a pas explícit; capturar els comportaments del sistema operatiu/en segon pla en els registres.

Captura de la telemetria del temporitzador

Registra les marques de temps exactes: sol·licitud, reenviament, arribada a la safata d'entrada, entrada de codi, estat d'acceptació/denegació. Etiqueta esdeveniments per emissor i Domainorensics és possible més endavant.

6) Optimitzar la política de rotació de dominis

Gira intel·ligentment per evitar la llista grisa sense fragmentar l'observabilitat de la prova.

Taps de rotació per emissor

La rotació automàtica no s'hauria de disparar en el primer fallat. Definiu els llindars per emissor: per exemple, gireu només després que dues finestres fallin per al mateix parell remitent×domini: limiteu les sessions a ≤2 rotacions per protegir la reputació.

Higiene de la piscina i TTL

Seleccioneu grups de dominis amb una barreja de dominis envellits i frescos. Descansar dominis "cansats" quan p90 deriva o l'èxit cau; Tornar a ingressar després de la recuperació. Alineeu els TTL amb la cadència de la prova perquè la visibilitat de la safata d'entrada s'alineï amb la finestra de revisió.

Encaminament enganxós per a A/B

Quan compareu les compilacions, mantingueu l'encaminament permanent: el mateix remitent encamina a la mateixa família de dominis en totes les variants. Això evita la contaminació creuada de mètriques.

Mesura de l'eficàcia de la rotació

La rotació no és una intuïció. Compareu variants amb i sense rotació en finestres de reenviament idèntiques. Per a una justificació més profunda i barreres de protecció, vegeu Rotació de domini per a OTP en aquesta explicació: Rotació de domini per a OTP.

7) Instrumenta les mètriques adequades

Feu que l'èxit de l'OTP sigui mesurable analitzant les distribucions de latència i assignant etiquetes de causa arrel.

Èxit OTP per remitent × domini L'SLO de primera línia s'ha de descompondre per l'emissor × la matriu de domini, que revela si el problema rau en un lloc / aplicació o en el domini utilitzat.

TTFOM p50/p90, p95

Les latències mitjanes i de cua expliquen històries diferents. p50 indica salut diària; p90/p95 revela estrès, acceleració i cues.

Reenviar la disciplina %

Feu un seguiment de la proporció de sessions que s'han adherit al pla de reenviament oficial. Si es ressenteix massa aviat, descarteu aquests assajos de les conclusions de lliurament.

Codis de taxonomia de fallada

Adopteu codis com GL (llista grisa), RT (límit de velocitat), BL (domini bloquejat (interacció de l'usuari/canvi de pestanya) i OT (altres). Requereix codis a les notes d'incidència.

8) Creeu un llibre de jugades de control de qualitat per a Peaks

Gestioneu les ràfegues de trànsit en llançaments de jocs o retallades de fintech sense perdre codi.

Escalfament abans de les proves

Executeu enviaments OTP regulars i de baixa velocitat des de remitents coneguts 24-72 hores abans d'un pic de reputació càlida. Mesureu les línies de tendència p90 a través de l'escalfament.

Perfils de retrocés per risc

Adjunteu corbes de retrocés a les categories de risc. Per a llocs normals, dos intents en pocs minuts. Per a les fintech d'alt risc, les finestres més llargues i menys reintents fan que s'aixequin menys banderes.

Rotacions i alertes de canaris

Durant un esdeveniment, deixeu que el 5-10% de les OTP s'encaminin a través d'un subconjunt de domini canari. Si els canaris mostren un èxit de p90 o de baixada, gireu el grup primari aviat.

Activadors de cercapersones i reversió

Definiu activadors numèrics (per exemple, l'èxit de l'OTP cau per sota del 92% durant 10 minuts o el TTFOM p90 supera els 180 segons) per paginar el personal de guàrdia, ampliar les finestres o tallar a un grup en repòs.

9) Gestió segura i controls de privadesa

Preserveu la privadesa dels usuaris alhora que garantiu la fiabilitat de les proves en indústries regulades.

Bústies de prova només de recepció

Utilitzeu una adreça electrònica temporal de només recepció per contenir vectors d'abús i limitar el risc de sortida. Tracteu els fitxers adjunts com fora de l'abast de les safates d'entrada de QA/UAT.

Finestres de visibilitat de 24 hores

Els missatges de prova haurien de ser visibles ~24 hores després de l'arribada i després es purgaran automàticament. Aquesta finestra és prou llarga per a la revisió i prou curta per a la privadesa. Per obtenir una visió general de les polítiques i consells d'ús, la Guia de correu temporal recopila conceptes bàsics de fulla perenne per als equips.

Consideracions sobre el RGPD/CCPA

Podeu utilitzar dades personals en correus electrònics de prova; eviteu incrustar PII en cossos de missatge. La retenció curta, l'HTML sanejat i el proxy d'imatges redueixen l'exposició.

Redacció i accés de registres

Neteja els registres de fitxes i codis; prefereix l'accés basat en rols als testimonis de la safata d'entrada. Podríeu mantenir pistes d'auditoria per saber qui ha reobert quina bústia de prova i quan?

10) Governança: qui és el propietari de la llista de verificació

Assigneu la propietat, la cadència i l'evidència per a cada control d'aquest document.

RACI per a la fiabilitat de l'OTP

Nomeneu el propietari responsable (sovint QA), el patrocinador responsable (seguretat o producte), el consultat (infra/correu electrònic) i el informat (suport). Publica aquest RACI al repositori.

Revisions trimestrals de control

Cada trimestre, es realitzen execucions de mostres contra la llista de verificació per verificar que les finestres de reenviament, els llindars de rotació i les etiquetes mètriques encara s'apliquen.

Proves i artefactes de prova

Adjunteu captures de pantalla, distribucions TTFOM i taules × domini remitent a cada control: emmagatzemeu tokens de manera segura amb referències al conjunt de proves que serveixen.

Bucles de millora contínua

Quan es produeixin incidents, afegiu un patró de reproducció o antipatró al runbook. Ajusteu els llindars, actualitzeu els grups de dominis i actualitzeu la còpia que veuen els verificadors.

Taula de comparació: rotació vs sense rotació (QA/UAT)

| Política de control | Amb rotació | Sense rotació | TTFOM p50/p90 | % d'èxit de l'OTP | Notes de risc |

|---|---|---|---|---|---|

| Llista grisa sospitosa | Gira després de dues esperes | Mantenir domaiDomain | / anys 95 | 92% | La rotació primerenca supera el retrocés de 4xx |

| Cues d'emissors màxims | Gira si p90 | Amplia l'espera | Anys 40 / 120 | 94% | Retrocés + canvi de domini funciona |

| Grup d'emissors en fred | Càlida + gira canari | Només càlid | Anys 45 / 160 | 90% | La rotació ajuda durant l'escalfament |

| Remitent estable | Rotacions de límit a 0–1 | Sense rotació | Anys 25 / 60 | 96% | Eviteu la rotació innecessària |

| Domini marcat | Canviar de família | Torneu-ho a provar el mateix | Anys 50 / 170 | 88% | La commutació evita la repetició de blocs |

Com fer-ho

Un procés estructurat per a proves OTP, disciplina d'emissor i separació d'entorns, útil per a l'aïllament de qualitat, UAT i producció.

Pas 1: Aïllar els entorns

Crear identitats d'emissor de QA/UAT i grups de dominis separats; mai compartir amb la producció.

Pas 2: estandarditza el temps de reenviament

Espereu entre 60 i 90 segons abans de tornar a intentar; limitar el nombre total de reenviaments per sessió.

Pas 3: configureu els límits de rotació

Gira només després d'incompliments de llindar per al mateix domini × remitent; ≤2 rotacions/sessió.

Pas 4: adopteu la reutilització basada en tokens

Utilitzeu tokens per tornar a obrir la mateixa adreça per a la regressió i el restabliment; emmagatzemar tokens en un gestor de contrasenyes.

Pas 5: mètriques de l'instrument

Registre de l'èxit de l'OTP, TTFOM p50/p90 (i p95), percentatge de disciplina de reenviament i codis d'error.

Pas 6: executeu els assajos de pic

Escalfeu els emissors; Utilitzeu rotacions de canaris amb alertes per detectar la deriva aviat.

Pas 7: revisar i certificar

M'agradaria que reviséssiu cada control amb les proves adjuntes i signéssiu.

Preguntes freqüents

Per què els codis OTP arriben tard durant el control de qualitat però no en producció?

El trànsit d'escenificació sembla més sorollós i fred per als receptors; La llista grisa i l'acceleració eixamplen el P90 fins que les piscines s'escalfen.

Quant he d'esperar abans de tocar "Tornar a enviar codi"?

Uns 60-90 segons. Després un nou intent estructurat; Els reenviaments posteriors sovint empitjoren les cues.

La rotació de dominis és sempre millor que un sol domini?

No. Gireu només després de disparar els llindars; La rotació excessiva perjudica la reputació i enfanga les mètriques.

Quina diferència hi ha entre el TTFOM i el termini de lliurament?

TTFOM mesura fins que apareix el primer missatge a la vista de la safata d'entrada; El termini de lliurament pot incloure reintents més enllà de la finestra de prova.

Les adreces reutilitzables perjudiquen la capacitat de lliurament en les proves?

No inherentment. Estabilitzen les comparacions, emmagatzemen fitxes de manera segura i eviten els intents frenètics.

Com puc fer un seguiment de l'èxit de l'OTP en diferents remitents?

Matritzeu les mètriques per remitent × domini per veure si els problemes resideixen en un lloc web o en una aplicació o en una família de dominis.

Les adreces de correu electrònic temporals poden complir el RGPD/CCPA durant el control de qualitat?

Sí: només recepció, finestres de visibilitat curta, HTML desinfectat i proxy d'imatges admeten proves de privadesa primer.

Com afecten la llista grisa i l'escalfament a la fiabilitat de l'OTP?

La llista grisa retarda els intents inicials; Les piscines fredes requereixen un escalfament constant. Tots dos van arribar majoritàriament a la p90, no a la p50.

He de mantenir les bústies de control de qualitat i UAT separades de la producció?

Sí. La separació de la piscina evita que el soroll d'escenificació degradi la reputació i l'anàlisi de la producció.

Quina telemetria és més important per a les auditories d'èxit OTP?

OTP Success %, TTFOM p50/p90 (p95 per a l'estrès), Reenviar la disciplina % i Codis de fallada amb evidència amb marca de temps. Per a una referència ràpida, consulteu les preguntes freqüents sobre el correu temporal.