Hur QA-team använder tillfällig e-post för att testa registrerings- och onboardingflöden i stor skala

De flesta QA-team känner till frustrationen över ett trasigt anmälningsformulär. Knappen snurrar för evigt, verifieringsmailet landar aldrig, eller så går OTP ut precis när användaren äntligen hittar det. Vad som verkar vara en mindre bugg på en enda skärm kan tyst undergräva nya konton, intäkter och förtroende.

I praktiken är modern registrering inte en enda skärm alls. Det är en resa som sträcker sig över webb- och mobilytor, flera backend-tjänster och en kedja av e-post och OTP-meddelanden. Ett tillfälligt mejl ger QA-team ett säkert och upprepbart sätt att testa denna resa i stor skala utan att förorena verklig kunddata.

För kontext kombinerar många team nu engångsinkorgar med en djup förståelse för hur den underliggande tekniska tillfälliga poströrmokaren beter sig i produktion. Den kombinationen gör att de kan gå längre än att kontrollera om formuläret skickas in och börja mäta hur hela tratten känns för en verklig användare under verkliga begränsningar.

TL; DR

- Tillfällig e-post låter QA simulera tusentals anmälningar och onboardingresor utan att röra vid riktiga kundinkorgar.

- Att kartlägga varje kontaktpunkt för e-post förvandlar anmälan från en binär godkänd eller underkänd till en mätbar produkttratt.

- Att välja rätt inkorgsmönster och domäner skyddar produktionsreputationen samtidigt som testerna hålls snabba och spårbara.

- Att koppla tillfällig post till automatiserade tester hjälper QA att fånga OTP- och verifieringsfall långt innan riktiga användare ser dem.

Snabb åtkomst

Klargör moderna mål för QA-registrering

Karta kontaktpunkter för e-post vid onboarding

Välj rätt temporära postmönster

Integrera tillfällig post i automatiseringen

Fånga OTP- och verifieringsundantag

Skydda testdata och efterlevnadsskyldigheter

Omvandla QA-lärande till produktförbättringar

Vanliga frågor

Klargör moderna mål för QA-registrering

Behandla registrering och onboarding som en mätbar produktresa, snarare än en enkel valideringsövning på en skärm.

Från trasiga former till upplevelsemått

Traditionell QA behandlade anmälan som en binär övning. Om formuläret skickades in utan kastfel ansågs jobbet vara klart. Det tankesättet fungerade när produkterna var enkla och användarna tålmodiga. Det fungerar inte i en värld där folk överger en app så fort något känns långsamt, förvirrande eller opålitligt.

Moderna team mäter erfarenhet, inte bara korrekthet. Istället för att fråga om registreringsformuläret fungerar, frågar de hur snabbt en ny användare når sitt första värde och hur många som tyst hoppar av längs vägen. Tid till första värde, slutförandegrad steg för steg, verifieringsframgång och OTP-konvertering blir förstklassiga mått, inte trevliga extra.

Tillfälliga inkorgar är ett praktiskt sätt att generera den mängd testanmälningar som krävs för att med säkerhet följa dessa mätvärden. När QA kan köra hundratals änd-till-änd-flöden i en enda regressionscykel, visar små förändringar i leveranstid eller länkens tillförlitlighet sig som reella siffror, inte anekdoter.

Samordna QA-, produkt- och tillväxtteam

På pappret är registrering en enkel funktion som finns inom ingenjörsavdelningen. I verkligheten är det delat territorium. Produkten avgör vilka fält och steg som finns. Growth introducerar experiment som referenskoder, reklambanners eller progressiv profilering. Juridiska och säkerhetsmässiga överväganden formar samtycke, riskflaggor och friktion. Stöd behövs när efterdyningarna av något går sönder.

Sammanfattningsvis kan QA inte behandla anmälan som en rent teknisk checklista. De behöver en gemensam spelbok som kombinerar produkt och tillväxt, och tydligt beskriver den förväntade affärsresan. Det innebär oftast tydliga användarberättelser, mappade e-posthändelser och explicita KPI:er för varje steg i tratten. När alla är överens om hur framgång ser ut, blir ett tillfälligt mejl det gemensamma verktyget som visar var verkligheten skiljer sig från den planen.

Resultatet är enkelt: att anpassa sig kring resan tvingar fram bättre testfall. Istället för att skripta en enda happy-path-registrering utformar Teams sviter som täcker förstagångsbesökare, återkommande användare, anslutningar över enheter och undantagsfall, såsom utgångna inbjudningar och återanvända länkar.

Definiera framgång för e-postdrivna resor

E-post är ofta tråden som håller ihop ett nytt konto. Den bekräftar identitet, bär OTP-koder, levererar välkomstsekvenser och knuffar inaktiva användare tillbaka. Om e-post misslyckas tyst glider trattarna ur form utan någon uppenbar bugg att åtgärda.

Effektiv QA behandlar e-postdrivna resor som mätbara system. Kärnmått inkluderar leveransgrad av verifiering via e-post, tid till inkorg, slutförande av verifiering, omsändningsbeteende, placering av skräppost- eller kampanjmappar samt inlämning mellan öppning och åtgärd av e-post. Varje mått är kopplat till en testbar fråga. Verifieringsmailet kommer vanligtvis inom några sekunder i de flesta fall. Ogiltigförklarar en omsändning tidigare koder eller staplar dem oavsiktligt? Vet du om kopian tydligt förklarar vad som händer härnäst?

Tillfällig e-post gör dessa frågor praktiska i stor skala. Ett team kan starta hundratals engångsinkorgar, registrera dem i olika miljöer och systematiskt mäta hur ofta viktiga mejl landar och hur lång tid de tar. Den nivån av synlighet är nästan omöjlig om du förlitar dig på riktiga personalinkorgar eller en liten pool av testkonton.

Karta kontaktpunkter för e-post vid onboarding

Kan du göra varje mejl som triggas vid registrering synligt så att QA vet exakt vad som ska testas, varför det aktiveras och när det borde komma?

Lista varje e-posthändelse under resan

Överraskande nog upptäcker många team nya mejl först när de dyker upp under en testkörning. Ett tillväxtexperiment släpps, en livscykelkampanj läggs till, eller en säkerhetspolicy ändras, och plötsligt får riktiga användare ytterligare meddelanden som aldrig var en del av den ursprungliga QA-planen.

Lösningen är enkel men ofta hoppas över: bygg en levande inventarie över varje e-post under introduktionsresan. Det lagret bör innehålla kontoverifieringsmeddelanden, välkomstmejl, snabbstartsguider, produktrundturer, påminnelser om ofullständiga registreringar och säkerhetsvarningar relaterade till ny enhets- eller platsaktivitet.

I praktiken är det enklaste formatet en enkel tabell som fångar det väsentliga: händelsenamn, trigger, målgruppssegment, mallägare och förväntad leveranstid. När den tabellen finns kan QA peka tillfälliga inkorgar till varje scenario och bekräfta att rätt mejl anländer vid rätt tidpunkt, med rätt innehåll.

Fångsttid, kanal och förhållanden

E-post är aldrig bara e-post. Det är en kanal som konkurrerar med pushnotiser, app-promptar, SMS och ibland till och med mänsklig kontakt. När team misslyckas med att definiera tidpunkt och villkor tydligt får användarna antingen överlappande meddelanden eller inget alls.

Rimliga QA-specifikationer dokumenterar tidsförväntningar ner till det ungefärliga intervallet. Verifieringsmejl brukar komma inom några sekunder. Välkomstsekvenser kan vara utspridda över en eller två dagar. Uppföljande påminnelser kan skickas efter att användaren varit inaktiv i ett angivet antal dagar. Den exakta specifikationen bör ange miljö-, plan- och regionala förhållanden som förändrar beteendet, såsom olika mallar för gratis jämfört med betalda användare eller specifika lokaliseringsregler.

När dessa förväntningar är nedskrivna blir tillfälliga inkorgar verktyg för att upprätthålla kontrollen. Automatiserade sviter kan hävda att vissa e-postmeddelanden anländer inom definierade fönster, vilket väcker varningar när leveransavvikelser eller nya experiment introducerar konflikter.

Identifiera högriskflöden med hjälp av OTP-koder

OTP-flöden är där friktionen gör mest ont. Om en användare inte kan logga in, återställa ett lösenord, ändra en e-postadress eller godkänna en transaktion med högt värde, är de helt utelåsta från produkten. Det är därför OTP-relaterade meddelanden förtjänar ett separat riskperspektiv.

QA-team bör flagga OTP-inloggning, lösenordsåterställning, e-poständring och känsliga transaktionsgodkännandeflöden som högrisk som standard. För varje dokument bör de dokumentera förväntad kodlivslängd, maximala omsändningsförsök, tillåtna leveranskanaler och vad som händer när en användare försöker utföra åtgärder med föråldrade koder.

Istället för att upprepa varje OTP-detalj här, har många lag en dedikerad playbook för verifiering och OTP-testning. Den handboken kan kombineras med specialiserat innehåll, såsom en checklista för att minska risker eller en omfattande analys av kodleverans. Samtidigt fokuserar denna artikel på hur tillfällig e-post passar in i den bredare registrerings- och onboardingstrategin.

Välj rätt temporära postmönster

Välj tillfälliga inkorgsstrategier som balanserar hastighet, tillförlitlighet och spårbarhet över tusentals testkonton.

Enkel delad inkorg kontra inkorgar per test

Inte varje test behöver sin egen e-postadress. För snabba rökkontroller och dagliga regressionsrundor kan en gemensam inkorg som tar emot dussintals anmälningar vara helt tillräcklig. Det är snabbt att skanna och enkelt att koppla in i verktyg som visar de senaste meddelandena.

Men delade inkorgar blir bullriga när scenarierna multipliceras. När flera tester körs parallellt kan det vara utmanande att avgöra vilket e-postmeddelande som tillhör vilket skript, särskilt om ämnesraderna är lika. Felsökningsproblem blir en gissningslek.

Inkorgar per test löser det spårbarhetsproblemet. Varje testfall får en unik adress, ofta härledd från test-ID eller scenarionamn. Loggar, skärmdumpar och e-postinnehåll stämmer alla snyggt överens. Kompromissen är hanteringskostnader: fler inkorgar att rensa och fler adresser att rotera om en miljö någonsin blockeras.

Återanvändbara adresser för långvariga resor

Vissa resor slutar inte efter verifiering. Studier omvandlas till betalda abonnemang, användare omsätter och återvänder, eller långsiktiga retentionsexperiment pågår i veckor. I sådana fall räcker en engångsadress som bara varar en dag inte till.

QA-team introducerar ofta en liten uppsättning återanvändbara inkorgar kopplade till realistiska personligheter, såsom studenter, småföretagare eller företagsadministratörer. Dessa adresser utgör ryggraden i långvariga scenarier som täcker provuppgraderingar, faktureringsändringar, återaktiveringsflöden och återvinningskampanjer.

För att hålla dessa resor realistiska utan att kompromissa med bekvämligheten med engångsbruk kan team anta ett återanvändbart temporärt e-postadressmönster. En leverantör som låter dig återställa samma tillfälliga inkorg via en säker token ger QA-kontinuitet samtidigt som verklig kunddata hålls borta från testmiljöer.

Domänstrategi för QA- och UAT-miljöer

Domänen på höger sida av en e-postadress är mer än ett varumärkesval. Den avgör vilka MX-servrar som hanterar trafik, hur mottagande system bedömer rykte och om leveransen förblir stabil när testvolymen ökar.

Att skjuta OTP-tester genom din huvudsakliga produktionsdomän i lägre miljöer är ett recept för förvirrande analys och potentiellt skada ditt rykte. Studsar, spamklagomål och spamfällor från testaktivitet kan kontaminera mätvärden som egentligen bara ska återspegla faktisk användaraktivitet.

Ett säkrare tillvägagångssätt är att reservera specifika domäner för QA- och UAT-trafik, samtidigt som man upprätthåller en liknande infrastruktur som produktionen. När dessa domäner sitter på robusta MX-rutter och roterar intelligent över en stor pool, är OTP- och verifieringsmeddelanden mindre benägna att strypas eller blockeras under intensiva testkörningar. Leverantörer som driver hundratals domäner bakom stabil infrastruktur gör denna strategi mycket enklare att implementera.

| Tillfälligt postmönster | Bästa användningsområdena | Huvudsakliga fördelar | Nyckelrisker |

|---|---|---|---|

| Delad inkorg | Rökkontroller, manuella utforskningspass och snabba regressionspass | Snabb att ställa upp, lätt att titta på i realtid, minimal konfiguration | Svårt att koppla meddelanden till tester, brusiga när sviterna skalar upp |

| Inkorg per test | Automatiserade E2E-sviter, komplexa registreringsflöden, flerstegs onboarding-resor | Exakt spårbarhet, tydliga loggar och enklare felsökning av sällsynta fel | Mer inkorgshantering, fler adresser att rotera eller pensionera över tid |

| Återanvändbar personas inkorg | Studier till betalda, churn och reaktivering, långsiktiga livscykelexperiment | Kontinuitet över månader, realistiskt beteende, stödjer avancerad analys | Behöver stark åtkomstkontroll och tydlig märkning för att undvika korstestkontaminering |

Integrera tillfällig post i automatiseringen

Koppla tillfälliga inkorgar till din automationsstack så att registreringsflöden valideras kontinuerligt, inte bara före lansering.

Hämta nya inkorgsadresser i testkörningar

Hårdkodning av e-postadresser i tester är en klassisk källa till opålitlighet. När ett skript har verifierat en adress eller utlöst ett undantagsfall kan framtida körningar bete sig annorlunda, vilket får team att undra om felen är verkliga buggar eller artefakter av återanvänd data.

Ett bättre mönster är att generera adresser under varje körning. Vissa team bygger deterministiska lokala delar baserade på test-ID:n, miljönamn eller tidsstämplar. Andra anropar ett API för att begära en helt ny inkorg för varje scenario. Båda metoderna förhindrar kollisioner och upprätthåller en ren anmälningsmiljö.

Det viktiga är att testharnessen, inte utvecklaren, äger e-postgenereringen. När harnessen kan begära och lagra tillfälliga inkorgsdetaljer programmatiskt blir det enkelt att köra samma sviter över flera miljöer och grenar utan att röra de underliggande skripten.

Lyssna efter e-post och extrahera länkar eller koder

När ett registreringssteg har triggats kräver tester ett pålitligt sätt att vänta på rätt e-post och extrahera relevant information därifrån. Det innebär oftast att lyssna på en inkorg, polla ett API eller använda en webhook som visar nya meddelanden.

En typisk sekvens ser ut så här. Skriptet skapar ett konto med en unik tillfällig adress, väntar på att ett verifieringsmail ska dyka upp, analyserar kroppen för att hitta en bekräftelselänk eller OTP-kod, och fortsätter sedan flödet genom att klicka på eller skicka in den token. Under resans gång loggar den rubriker, ämnesrader och tidtagningsdata, vilket gör det möjligt att diagnostisera fel i efterhand.

Faktum är att det är här bra abstraktioner lönar sig. Att paketera all e-postlyssnings- och analyslogik i ett litet bibliotek frigör testförfattare från att brottas med HTML-egenheter eller lokaliseringsskillnader. De begär det senaste meddelandet för en given inkorg och anropar hjälpmetoder för att hämta de värden de är intresserade av.

Stabiliseringstester mot e-postförseningar

Även den bästa infrastrukturen saktar ibland ner. En kort topp i leverantörslatens eller en brusig granne på delade resurser kan driva några meddelanden utanför det förväntade leveransfönstret. Om dina tester behandlar den sällsynta fördröjningen som ett katastrofalt fel, kommer sviterna att misslyckas och förtroendet för automatisering kommer att urholkas.

För att minska den risken separerar team e-postankomster från totala testtimeouts. En dedikerad vänteloop med vettig backoff, clear logging och valfria omskicka-åtgärder kan absorbera mindre fördröjningar utan att maskera verkliga problem. När ett meddelande verkligen aldrig kommer fram, bör felet uttryckligen ange om problemet sannolikt ligger på applikationssidan, infrastruktursidan eller leverantörssidan.

För scenarier där ett tillfälligt mejl är centralt för produktvärdet utformar många team även nattliga eller timvisa övervakningsjobb som beter sig som syntetiska användare. Dessa jobb registrerar, verifierar och loggar resultat kontinuerligt, vilket gör automationssviten till ett tidigt varningssystem för e-posttillförlitlighetsproblem som annars kanske bara uppstår efter en implementering.

Hur du kopplar tillfällig post till din QA-svit

Steg 1: Definiera tydliga scenarier

Börja med att lista de registrerings- och onboardingflöden som är viktigast för din produkt, inklusive verifiering, lösenordsåterställning och nyckellivscykeljusteringar.

Steg 2: Välj inkorgsmönster

Bestäm var delade inkorgar är acceptabla och var per-test eller återanvändbara personaadresser är nödvändiga för spårbarhet.

Steg 3: Lägg till en tillfällig e-postklient

Implementera ett litet klientbibliotek som kan begära nya inkorgar, polla efter meddelanden och exponera hjälpare för att extrahera länkar eller OTP-koder.

Steg 4: Refaktorera tester så att de beror på klienten

Ersätt hårdkodade e-postadresser och manuella inkorgskontroller med klientsamtal så att varje körning genererar ren data.

Steg 5: Lägg till övervakning och varningar

Utöka en delmängd scenarier till syntetiska monitorer som körs enligt schema och varnar team när e-postprestandan glider utanför förväntade intervall.

Steg 6: Dokumentera mönster och ägarskap

Skriv ner hur integrationen med tillfällig post fungerar, vem som underhåller den och hur nya grupper ska använda den när de bygger ytterligare tester.

För team som vill tänka bortom grundläggande automation kan det vara hjälpsamt att ta ett bredare strategiskt perspektiv på engångsinkorgar. En text som fungerar som en strategisk tillfällig mail-playbook för marknadsförare och utvecklare kan väcka idéer om hur QA, produkt och tillväxt bör dela infrastrukturen på lång sikt. Sådana resurser passar naturligt intill de tekniska detaljer som behandlas i denna artikel.

Fånga OTP- och verifieringsundantag

Designa tester som medvetet bryter OTP- och verifieringsflöden innan riktiga användare upplever den resulterande friktionen.

Simulering av långsamma eller förlorade OTP-meddelanden

Ur användarperspektiv känns en förlorad OTP omöjlig att skilja från en trasig produkt. Folk skyller sällan på sin e-postleverantör; Istället antar de att appen inte fungerar och går vidare. Det är därför simulering av långsam eller saknad kod är en kärnuppgift för QA-teamet.

Tillfälliga inkorgar gör dessa scenarier mycket enklare att iscensätta. Tester kan medvetet skapa fördröjningar mellan att begära en kod och att kontrollera inkorgen, simulera en användare som stänger och öppnar fliken igen, eller försöka registrera sig igen med samma adress för att se hur systemet reagerar. Varje körning genererar konkret data om hur ofta meddelanden kommer sent, hur gränssnittet beter sig under väntetider och om återställningsvägar är uppenbara.

I praktiken är målet inte att eliminera varje sällsynt fördröjning. Målet är att designa flöden där användaren alltid förstår vad som händer och kan återhämta sig utan frustration när något går fel.

Testning av omsändningsgränser och felmeddelanden

Skicka om-knappar är bedrägligt komplexa. Om de skickar koder för aggressivt får angriparna mer utrymme att bruteforce eller missbruka konton. Om de är för konservativa blir genuina användare utelåsta även när leverantörerna är friska. Att uppnå rätt balans kräver strukturerad experimentering.

Effektiva OTP-testsviter täcker upprepade återklick, koder som anländer efter att användaren redan begärt ett andra försök, samt övergångar mellan giltiga och utgångna koder. De verifierar också mikrokopior: om felmeddelanden, varningar och cooldown-indikatorer är begripliga i stunden snarare än att bara skicka en kopiagranskning.

Tillfälliga inkorgar är idealiska för dessa experiment eftersom de tillåter QA att generera högfrekvent, kontrollerad trafik utan att röra vid riktiga kundkonton. Med tiden kan trender i återutsändningsbeteende lyfta fram möjligheter att justera hastighetsgränser eller förbättra kommunikationen.

Verifiering av domänblockeringar, spamfilter och hastighetsgränser

Några av de mest frustrerande OTP-felen inträffar när meddelanden tekniskt sett skickas men tyst avlyssnas av spamfilter, säkerhetsgateways eller hastighetsbegränsande regler. Om inte QA aktivt letar efter dessa problem, tenderar de att bara dyka upp när en frustrerad kund eskalerar via supporten.

För att minska den risken testar team registreringsflöden med olika domäner och inkorgar. Att blanda engångsadresser med företagsbrevlådor och konsumentleverantörer avslöjar om någon sida av ekosystemet överreagerar. När engångsdomäner blockeras helt måste QA förstå om blockeringen är avsiktlig och hur den kan skilja sig mellan miljöer.

Specifikt för engångsinkorgsinfrastruktur hjälper en väl utformad domänrotation för OTP-strategi till att sprida trafiken över många domäner och MX-rutter. Det minskar risken att en enskild domän blir en flaskhals eller verkar tillräckligt misstänkt för att inbjuda till strypning.

Team som vill ha en kompletta checklista för OTP-tester på företagsnivå har ofta en separat playbook. Resurser som en fokuserad QA- och UAT-guide för att minska OTP-risken kompletterar denna artikel genom att erbjuda djupgående täckning av scenarioanalys, logganalys och säker belastningsgenerering.

Skydda testdata och efterlevnadsskyldigheter

Använd en tillfällig e-post för att skydda riktiga användare samtidigt som du respekterar säkerhets-, integritets- och revisionskrav i alla miljöer.

Undvik verklig kunddata i QA

Ur ett integritetsperspektiv är användning av bekräftade kundadresser i lägre miljöer en belastning. Dessa miljöer har sällan samma åtkomstkontroller, loggning eller förvaringspolicyer som produktionen. Även om alla beter sig ansvarsfullt är riskytan större än nödvändigt.

Tillfälliga inkorgar ger QA ett rent alternativ. Varje registrering, lösenordsåterställning och marknadsföringstest kan genomföras från början till slut utan att behöva tillgång till personliga inkorgar. När ett testkonto inte längre behövs upphör dess associerade adress tillsammans med resten av testdatan.

Många lag antar en enkel regel. Om scenariot inte strikt kräver interaktion med en riktig kundbrevlåda bör det som standard använda engångsadresser i QA och UAT. Den regeln håller känslig data borta från icke-produktionsloggar och skärmdumpar, samtidigt som den möjliggör rik och realistisk testning.

Att skilja QA-trafik från produktionsrykte

E-postens rykte är en tillgång som växer långsamt och kan skadas snabbt. Höga avvisningsfrekvenser, spamklagomål och plötsliga trafiktoppar urholkar alla det förtroende som inkorgsleverantörer har för din domän och dina IP-adresser. När testtrafik delar samma identitet som produktionstrafik kan experiment och brusiga körningar tyst urholka det ryktet.

Ett mer hållbart tillvägagångssätt är att leda QA- och UAT-meddelanden genom tydligt avgränsade domäner och, där det är lämpligt, separata sändarpooler. Dessa domäner bör bete sig som produktion vad gäller autentisering och infrastruktur, men vara tillräckligt isolerade så att felkonfigurerade tester inte skadar leveransmöjligheterna i realtid.

Tillfälliga e-postleverantörer som driver stora, välskötta domänflottor ger QA en säkrare yta att testa mot. Istället för att uppfinna lokala engångsdomäner som aldrig kommer att synas i produktion, övar team flöden mot realistiska adresser samtidigt som de håller sprängradien för misstag under kontroll.

Dokumentation av användning av tillfällig post för revisioner

Säkerhets- och efterlevnadsteam är ofta försiktiga när de först hör uttrycket engångsinkorg. Deras mentala modell innebär anonymt missbruk, förfalskade anmälningar och förlorat ansvarstagande. QA kan avvlägsna dessa farhågor genom att dokumentera exakt hur tillfälliga e-postmeddelanden används och tydligt definiera gränserna.

En enkel policy bör förklara när engångsadresser krävs, när maskerade bekräftade adresser är acceptabla, och vilka flöden som aldrig får förlita sig på engångsinkorgar. Den bör också beskriva hur testanvändare mappar till specifika inkorgar, hur länge relaterad data sparas och vem som har tillgång till verktygen som hanterar dem.

Att välja en GDPR-kompatibel tillfällig mailleverantör gör dessa samtal enklare. När din leverantör tydligt förklarar hur inkorgsdata lagras, hur länge meddelanden sparas och hur integritetsregler respekteras, kan interna intressenter fokusera på processdesign istället för låg nivå av teknisk osäkerhet.

Omvandla QA-lärande till produktförbättringar

Stäng loopen så att varje insikt från provisoriska e-postbaserade tester gör registreringen smidigare för riktiga användare.

Rapporteringsmönster vid misslyckade anmälningar

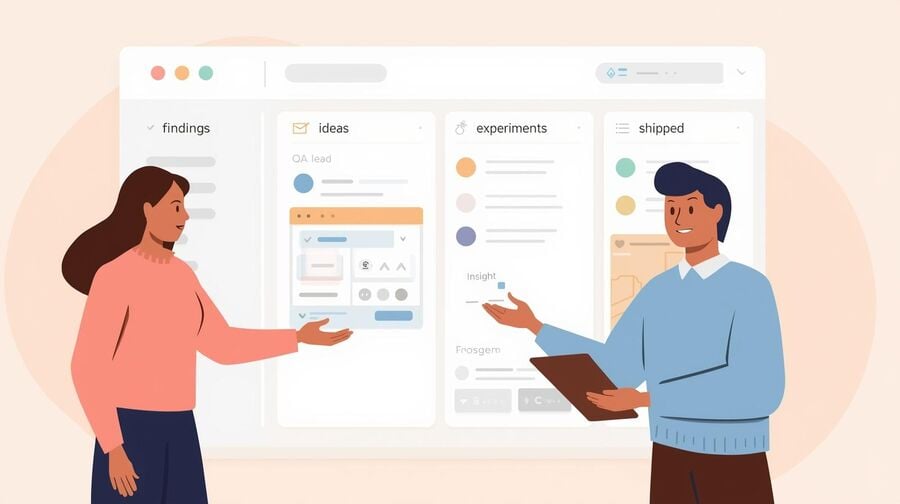

Testmisslyckanden är bara hjälpsamma när de leder till välgrundade beslut. Det kräver mer än en ström av röda byggnader eller loggar fyllda med stack traces. Produkt- och tillväxtledare behöver identifiera mönster som stämmer överens med användarnas smärtpunkter.

QA-team kan använda resultat från tillfälliga inkorgskörningar för att klassificera fel efter resfas. Hur många försök misslyckas eftersom verifieringsmejl aldrig anländer? Hur många eftersom koder avvisas som utgångna även när de verkar färska för användaren? Hur många eftersom länkar öppnas på fel enhet eller släpper folk på förvirrande skärmar? Att gruppera problem på detta sätt gör det lättare att prioritera lösningar som meningsfullt förbättrar konverteringen.

Dela insikter med produkt- och tillväxtteam

Vid första anblicken kan e-postfokuserade testresultat se ut som detaljer i rören. I reala termer representerar de förlorade intäkter, förlorat engagemang och förlorade rekommendationer. Att göra den kopplingen tydlig är en del av QA-ledarskap.

Ett effektivt mönster är en regelbunden rapport eller instrumentpanel som spårar testanmälningsförsök, misslyckanden per kategori och uppskattad påverkan på trattmäten. När intressenter ser att en liten förändring i OTP:s tillförlitlighet eller länkklarhet kan leda till tusentals ytterligare framgångsrika anmälningar per månad, blir investeringar i bättre infrastruktur och användarupplevelse mycket lättare att motivera.

Bygga en levande handbok för registreringstestning

Registreringsflödet åldras snabbt. Nya autentiseringsalternativ, marknadsföringsexperiment, uppdateringar av lokalisering och juridiska förändringar introducerar alla nya undantagsfall. En statisk testplan skriven en gång och glömd kommer inte att klara den takten.

Istället upprätthåller högpresterande team en levande playbook som kombinerar mänskligt läsbar vägledning med exekverbara testsviter. Handboken beskriver tillfälliga e-postmönster, domänstrategi, OTP-policyer och förväntningar på övervakning. Sviterna implementerar dessa beslut i koden.

Med tiden förvandlar denna kombination ett tillfälligt mejl från ett taktiskt trick till en strategisk tillgång. Varje ny funktion eller experiment måste passera genom en uppsättning välkända grindar innan den når användarna, och varje incident leder tillbaka till starkare täckning.

Källor

- Vägledning från stora inkorgsleverantörer om e-postleverans, rykte och säkra sändningsrutiner för verifieringsflöden.

- Säkerhets- och integritetsramverk som omfattar hantering av testdata, åtkomstkontroll och policyer för icke-produktionsmiljöer.

- Branschdiskussioner från QA- och SRE-ledare om syntetisk övervakning, OTP-tillförlitlighet och optimering av registreringstratten.

Vanliga frågor

Ta itu med vanliga frågor som QA-team tar upp innan tillfällig e-post blir en kärndel i sin testverktygslåda.

Kan vi säkert använda tillfällig e-post i reglerade branscher?

Ja, när det är noggrant inspekterat. I reglerade branscher bör engångsinkorgar begränsas till lägre miljöer och till scenarier som inte involverar riktiga kundregister. Nyckeln är tydlig dokumentation om var tillfällig e-post är tillåten, hur testanvändare mappas och hur länge relaterad data sparas.

Hur många tillfälliga inkorgar behöver vi för QA?

Svaret beror på hur dina team fungerar. De flesta organisationer klarar sig bra med ett fåtal delade inkorgar för manuella kontroller, en pool av inkorgar per test för automatiserade sviter och en liten uppsättning återanvändbara personaadresser för långvariga resor. Det viktiga är att varje kategori har ett definierat syfte och ägare.

Kommer tillfälliga e-postdomäner att blockeras av vår egen app eller ESP?

Engångsdomäner kan fångas i filter som ursprungligen var utformade för att blockera spam. Det är därför QA uttryckligen bör testa registrerings- och OTP-flöden med dessa domäner och bekräfta om några interna eller leverantörsregler behandlar dem annorlunda. Om de gör det kan teamet besluta om de ska tillåta specifika domäner eller justera teststrategin.

Hur håller vi OTP-tester tillförlitliga när e-post är försenad?

Det mest effektiva tillvägagångssättet är att utforma tester som tar hänsyn till tillfälliga förseningar och loggar fler än 'godkänt' eller 'underkänt'. Se på tider för e-postankomst från de övergripande testgränserna, registrera hur lång tid det tar att skicka meddelanden och spåra omsändningsbeteende. För djupare vägledning kan team använda material som förklarar OTP-verifiering med tillfällig post i mycket större detalj.

När bör QA undvika att använda tillfälliga e-postadresser och istället använda riktiga adresser?

Vissa flöden kan inte utnyttjas fullt ut utan levande inkorgar. Exempel inkluderar fullständiga produktionsmigreringar, end-to-end-tester av tredjepartsidentitetsleverantörer och scenarier där juridiska krav kräver interaktion med verkliga kundkanaler. I dessa fall är noggrant maskerade eller interna testkonton säkrare än engångsinkorgar.

Kan vi återanvända samma tillfälliga adress under flera testkörningar?

Att återanvända adresser är giltigt när du vill observera långsiktigt beteende som livscykelkampanjer, återaktiveringsflöden eller faktureringsändringar. Det är mindre hjälpsamt för grundläggande korrekt registrering, där ren data är viktigare än historik. Att blanda båda mönstren med tydlig märkning ger lagen det bästa av två världar.

Hur förklarar vi användningen av tillfällig e-post för säkerhets- och efterlevnadsteam?

Det bästa sättet är att behandla ett tillfälligt mejl som vilken annan infrastruktur som helst. Dokumentera leverantören, datalagringspolicyer, åtkomstkontroller och de exakta scenarier där det kommer att användas. Betona att målet är att hålla verklig kunddata borta från lägre miljöer, inte att kringgå säkerheten.

Vad händer om inkorgens livslängd är kortare än vår onboarding-resa?

Om inkorgen försvinner innan din resa är klar kan tester börja misslyckas på oväntade sätt. För att undvika detta, anpassa leverantörsinställningar och resedesign. För längre flöden, överväg återanvändbara inkorgar som kan återställas via säkra tokens, eller använd en hybridmetod där endast specifika steg bygger på engångsadresser.

Kan tillfälliga e-postadresser förstöra vår analys eller trattspårning?

Det kan det om du inte märker trafiken tydligt. Behandla alla engångsregistreringar som testanvändare och uteslut dem från produktionsinstrumentpaneler. Att upprätthålla separata domäner eller använda tydliga kontonamnskonventioner gör det enklare att filtrera bort syntetisk aktivitet i tillväxtrapporter.

Hur passar tillfälliga inkorgar in i en bredare strategi för QA-automatisering?

Engångsadresser är en byggsten i ett större system. De stödjer tester, syntetisk övervakning och utforskande sessioner. De mest framgångsrika teamen behandlar dem som en del av en gemensam plattform för QA, produkt och tillväxt snarare än som ett engångstrick för ett enskilt projekt.

Slutsatsen är att när QA-team behandlar tillfällig e-post som förstklassig infrastruktur för registrerings- och onboardingtester, upptäcker de fler verkliga frågor, skyddar kundernas integritet och ger produktledare komplex data för att förbättra konverteringen. Tillfälliga inkorgar är inte bara en bekvämlighet för ingenjörer; De är ett praktiskt sätt att göra digitala resor mer motståndskraftiga för alla som använder dem.