Apanhar? All & Random Aliases: Porque é que o correio temporário parece instantâneo

À primeira vista, parece trivial: escreve qualquer endereço e o correio chega. Em termos reais, essa sensação instantânea é uma escolha de engenharia: aceitar primeiro, decidir o contexto depois. Esta explicação explica como a geração genérica de alias genérico e aleatória elimina atritos enquanto controla o abuso. Para mecânicas mais amplas sobre o encaminhamento MX, ciclos de vida da caixa de entrada e reutilização tokenizada, veja o pilar Arquitetura Temporária de Email: End-to-End (A–Z).

Acesso rápido

Resumo; DR / Principais Conclusões

Um Catch-All Que Funciona Simplesmente

Gerar Aliases Aleatórios Inteligentes

Controla o Abuso Sem Abrandar

Escolha Reutilizável vs Vida Curta

Perguntas Frequentes

Conclusão

Resumo; DR / Principais Conclusões

- O catch-all permite que um domínio aceite qualquer parte local antes de @, eliminando a pré-criação de caixas de correio.

- Aliases aleatórios copiam num toque, reduzem colisões e evitam padrões adivinháveis.

- Os controlos importam: limites de taxa, quotas, heurísticas e TTLs curtos mantêm a velocidade sem caos.

- Use uma caixa de entrada reutilizável para recibos/devoluções e resets; usar de curta duração para OTP único.

- De acordo com a política, os anexos são rejeitados; O HTML está limpo; Os corpos dos emails expiram automaticamente.

Um Catch-All Que Funciona Simplesmente

Reduza os cliques saltando a pré-criação e mapeando as mensagens dinamicamente para o contexto da caixa de correio.

Como funciona o Catch-All

Um domínio genérico aceita qualquer parte local (à esquerda do @ ) e resolve a entrega na borda. O envelope SMTP (RCPT TO) é validado contra a política de domínio em vez de uma linha de caixa de correio pré-existente. Dependendo das regras e do estado do utilizador, o sistema encaminha a mensagem para um contexto de caixa de correio que pode ser efémero (de curta duração) ou protegido por token (reutilizável).

Surpreendentemente, isto inverte o fluxo habitual. Em vez de "criar → verificar → receber", é "receber → atribuir → mostrar." Há um senão: tens de vincular a aceitação a limites de tamanho e renderização segura.

Mapeamento: Domínio → Handler → Contexto da Caixa de Correio

- Política de domínio: catch_all = aceitação de alternância verdadeira; As listas de bloqueio permitem separações precisas.

- Handler: um router inspeciona partes locais, cabeçalhos e reputações IP, e depois escolhe um contexto.

- Contexto da caixa de correio: efémero ou reutilizável; os contextos definem TTL (por exemplo, janela de exibição de 24 horas), quotas e requisitos de tokens.

Prós e Contras

Prós

- Integração zero-step; Qualquer parte local é viável imediatamente.

- Menor atrito para OTP e inscrições; menos formulários abandonados.

- Funciona bem com o básico do correio temporário e a rotação de domínios.

Contras

- Mais correio não solicitado se não for guardado.

- Cuidado extra para a renderização: higienize o HTML e os rastreadores de blocos.

- Requer controlos robustos de abuso para evitar retroespalhamento e desperdício de recursos.

Política de Aceitação (Segura por Defeito)

- Tamanho máximo: rejeitar corpos/anexos grandes em SMTP; Impor a quota de bytes da mensagem por contexto.

- Anexos: rejeitam imediatamente (apenas receber, sem anexos) para reduzir o risco e a carga de armazenamento.

- Renderização: higienizar HTML; imagens proxy; Rastreadores de tiras.

- Validade: janela de exibição ~24h para correspondência recebida em contextos efémeros; Purgar no prazo de expiração.

Gerar Aliases Aleatórios Inteligentes

Cria um alias instantaneamente, copia-o num só movimento e mantém padrões difíceis de prever.

Como São Criados os Pseudónimos

Quando um utilizador toca em Gerar, o sistema forma uma parte local usando entropia do tempo e dos sinais do dispositivo. Nem todos os geradores são iguais. Os fortes:

- Usa misturas base62/hex com verificações de viés para evitar padrões legíveis como aaa111.

- Impõe o comprimento mínimo (por exemplo, 12+ caracteres) mantendo a forma adequada.

- Aplique regras de conjunto de caracteres para evitar peculiaridades no alojamento do correio (, sequenciação, -, etc.).

Verificações de Colisão e TTL

- Colisão: um filtro Bloom rápido + conjunto de hash deteta o uso anterior; Regenerar até ser único.

- TTL: os pseudónimos de vida curta herdam uma TTL de exibição (por exemplo, ~24h após a receção); Alias reutilizáveis vinculam-se a um token e podem ser reabertos mais tarde.

UX que incentiva o uso correto

- Cópia com um toque e pseudónimo visível.

- Regenera o botão quando um site rejeita um padrão.

- Emblema TTL para definir expectativas para caixas de entrada de curta duração.

- Avisos para personagens invulgares, alguns sites não aceitam.

- Liga para caixas de entrada ao estilo de 10 minutos quando a intenção é descartável.

Subendereçamento (utilizador+etiqueta)

O endereço-adicional (utilizador+tag@domain) é útil para ordenar, mas os sites suportam-no de forma inconsistente. No geral, o subendereçamento é excelente para domínios pessoais; Para inscrições sem atritos em grande escala, nomes aleatórios num domínio genérico tendem a passar por mais validações. Para maior clareza para os programadores, comparamos brevemente com o encaminhamento genérico na FAQ abaixo.

Guia Rápida: Gerar e Usar um Alias

Passo 1: Criar um pseudónimo

Toque em Gerar para receber uma parte local aleatória; Copia com um toque. Se um site o rejeitar, toque em Regenerar para um novo padrão.

Passo 2: Escolha o contexto adequado

Use short-lived para códigos de uso único; Use endereços reutilizáveis quando precisar de recibos, devoluções ou redefinições de palavra-passe mais tarde.

Controla o Abuso Sem Abrandar

Mantenha a experiência instantânea, limitando abusos flagrantes e picos de tráfego invulgares.

Limites de Tarifas e Quotas

- Throttles por IP e por alias: limites de rajada para rajadas OTP; Tampas sustentadas para evitar raspagens.

- Quotas de domínio: limitar as entregas por domínio por utilizador/sessão para evitar que um site inunde uma caixa de entrada.

- Configuração de resposta: falha rapidamente no SMTP para remetentes banidos, para poupar CPU e largura de banda.

Heurísticas e Sinais de Anomalias

- N-grama e risco de padrões: sinalizar prefixos repetidos (por exemplo, vender, verificar) que indicam uso indevido de script.

- Reputação do remetente: pondere rDNS, presença SPF/DMARC e resultados anteriores

- [Suy luận: sinais combinados melhoram a triagem, mas os pesos exatos variam consoante o fornecedor].

- Rotação por domínio por site: rodar entre domínios para evitar limitação, mantendo a continuidade quando necessário, conforme discutido no pilar.

TTL curto e armazenamento mínimo

- Janelas de ecrã curtas mantêm os dados enxutos e reduzem o valor de abuso.

- Sem apegos; O HTML sanitizado reduz os custos de risco da superfície e de renderização.

- Eliminar ao expirar: remover os corpos das mensagens após o fim da janela de visualização.

Para conveniência móvel, utilizadores que frequentemente se inscrevem em movimento devem considerar o correio temporário no Android e iOS para acesso e notificações mais rápidos.

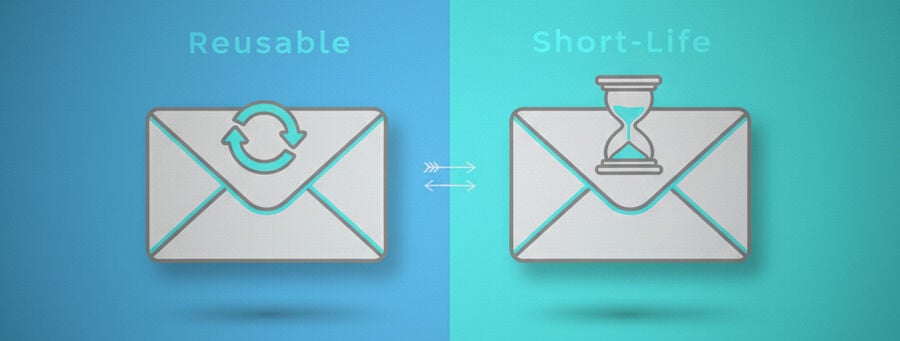

Escolha Reutilizável vs Vida Curta

Ajusta o tipo da caixa de entrada ao teu cenário: continuidade para recibos, descartabilidade para códigos.

Comparação de cenários

| Cenário | Recomendado | Porquê |

|---|---|---|

| Antigo OTP | Vida curta | Minimiza a retenção; menos trilhos após o uso do código |

| Registo de conta que pode revisitar | Reutilizável | Continuidade tokenizada para logins futuros |

| Recibos e devoluções de comércio eletrónico | Reutilizável | Mantém as atualizações do comprovativo de compra e do envio |

| Ensaios informativos ou promocionais | Vida curta | Opção de exclusão fácil deixando a caixa de entrada expirar |

| Reinicialização de palavra-passe | Reutilizável | Precisa da mesma morada para recuperar contas |

Proteção de Token (Reutilizável)

Endereços reutilizáveis vinculam-se a um token de acesso. O token reabre a mesma caixa de correio mais tarde sem revelar a identidade pessoal. Perde o token e a caixa de correio não pode ser restaurada. Na verdade, essa fronteira rígida é o que protege o anonimato em grande escala.

Para os recém-chegados, a página de resumo do correio temporário oferece uma introdução rápida e links para as perguntas frequentes.

Perguntas Frequentes

Um domínio genérico aumenta o spam?

Aumenta a área de aceitação, mas os limites de taxa e os controlos de reputação do remetente mantêm-na gerível.

Podem aliases aleatórios colidir?

Com comprimento e entropia suficientes, as taxas práticas de colisão são negligenciáveis; Os geradores voltam a rolar em conflitos.

Quando devo usar o plus-addressing?

Use-o quando os sites o suportem de forma fiável. Caso contrário, os aliases aleatórios passam a validação de forma mais consistente.

Uma caixa de entrada reutilizável é mais segura do que uma de curta duração?

Nenhum dos dois é "mais seguro" universalmente. Reutilizável dá continuidade; Vida curta minimiza a retenção.

Posso bloquear os anexos completamente?

Sim. Os sistemas apenas de receção rejeitam anexos por política para evitar abusos e reduzir o armazenamento.

Durante quanto tempo se guardam as mensagens?

As montras de exposição são curtas — cerca de um dia para contextos efémeros — após o qual os corpos são purgados.

O rastreamento de imagens será bloqueado?

As imagens são proxyadas; Os rastreadores são removidos durante a desinfetação para reduzir a impressão digital.

Posso encaminhar mensagens para o meu email pessoal?

Use contextos reutilizáveis com acesso ao token; O encaminhamento pode ser intencionalmente limitado para preservar a privacidade.

E se um OTP não chegar?

Reenvia após um curto intervalo, verifica o alias exato e tenta outro domínio por rotação.

Existe alguma aplicação móvel?

Sim. Consulte o correio temporário no Android e iOS para aplicações e notificações.

Conclusão

A conclusão é esta: aceitação genérica e geração inteligente de alias eliminam atritos na configuração. Ao mesmo tempo, as barreiras de proteção mantêm o sistema rápido e seguro. Escolha uma caixa de entrada de curta duração quando quiser desaparecer; Escolha um endereço reutilizável quando precisar de um registo documental. Na prática, essa decisão simples poupa dores de cabeça mais tarde.

Leia o pilar Temporary Email Architecture: End-to-End (A–Z) para uma visão mais detalhada do pipeline.