Como o Correio Temporário O Ajuda a Proteger a Sua Identidade de Grandes Violações de Dados

Acesso rápido

Resumo; DR / Principais conclusões

Contexto e antecedentes: porque é que o email é a peça central da violação

Como o correio temporário reduz o seu "raio de explosão" pessoal.

Correio temporário vs outras estratégias de email (quando usar quais)

Um modelo prático: quando usar correio temporário vs o seu endereço real

Porque é que um serviço de correio temporário pode ser mais seguro (bem feito)

Case Pulse: o que os dados da violação de 2025 implicam para os indivíduos

Passo a passo: crie um fluxo de trabalho de inscrição resistente a violações (com correio temporário)

Porquê (e quando) escolher

Dicas de especialistas (para além do email)

Perguntas frequentes

Resumo; DR / Principais conclusões

- As violações estão a aumentar em complexidade; As credenciais roubadas continuam a ser um dos principais vetores de acesso inicial, enquanto o ransomware aparece em quase metade das violações. O correio temporário reduz o "raio de explosão" quando os locais divulgam dados.

- O custo médio global da violação em 2025 ronda 0,4 milhões — prova de que minimizar o transbordamento de um email divulgado é importante.

- Usar endereços únicos e de propósito único para registos evita a correlação em massa da sua identidade real entre bases de dados violadas e reduz o risco de preenchimento de credenciais. O HIBP lista 15 mil milhões + contas com problemas negativos — assuma que haverá fugas de informação.

- Máscaras/pseudónimos de email são agora conselhos comuns para privacidade; Também podem remover os rastreadores. O correio temporário é a variante mais rápida e de menor atrito e é excelente para sites de baixa confiança, testes e cupões.

- Não use correio temporário para contas críticas (bancária, salários, governo). Emparelha-o com um gestor de palavras-passe e MFA em todo o lado.

Contexto e antecedentes: porque é que o email é a peça central da violação

Suponha que os atacantes podem repetir a mesma identidade (o seu email principal) em dezenas de serviços violados. Nesse caso, podem ligar contas, direcionar-te com phishing convincente e tentar preenchimento de credenciais em grande escala. Em 2025, a Verizon reporta que o abuso de credenciais continua a ser o vetor de acesso inicial mais comum; O ransomware aparece em 44% das violações, um aumento acentuado ano após ano. Erros de elementos humanos continuam envolvidos em ~60% das violações, e a intervenção de terceiros duplicou — o que significa que os seus dados podem ser divulgados mesmo quando a violação não é "sua".

As apostas financeiras não são teóricas. A IBM estima que o custo médio global de violação é de 0,4 milhões em 2025, mesmo que algumas regiões melhorem as velocidades de contenção. O "custo" para os indivíduos é a tomada de controlo de identidade, a inundação da caixa de entrada, o phishing, o tempo perdido e a redefinição forçada da palavra-passe.

Entretanto, a superfície da brecha continua a crescer. Have I Been Pwned (HIBP) acompanha 15+ mil milhões de contas comprometidas — números que continuam a subir com dumps de registos furtivos e exposições em massa de sites.

Conclusão: O seu email principal é um único ponto de falha. Reduz a exposição em todo o que puderes.

Como o correio temporário reduz o seu "raio de explosão" pessoal.

Pense no correio temporário como um token de identidade sacrificial: um endereço único e de baixo valor que entrega a sites que não precisam da sua identidade real. Se esse local tiver fugas, os danos são em grande parte contidos.

O que mitiga o correio temporário:

- Risco de correlação. Atacantes e corretores de dados não conseguem facilmente juntar a sua verdadeira identidade através de violações se cada site detetar um endereço diferente. As orientações de privacidade convencionais recomendam agora emails mascarados/descartáveis para inscrições de baixa confiança.

- Consequências de preenchimento de credenciais. Muitos utilizadores reutilizam os emails duplicados (e por vezes palavras-passe). Endereços descartáveis quebram esse padrão. Mesmo que uma palavra-passe seja reutilizada (não o faça!), o endereço não corresponderá às suas contas críticas. O DBIR da Verizon destaca como a exposição a credenciais alimenta compromissos mais amplos e ransomware.

- Fuga do rastreador. Os emails de marketing frequentemente contêm píxeis de rastreio que revelam quando/onde abriu uma mensagem. Alguns sistemas de aliasing removem rastreadores; Os endereços temporários também lhe dão separabilidade com um clique — deixar de receber e efetivamente "optou por não participar".

- Contenção de spam. Não quer uma lista ligada à sua caixa de entrada principal assim que uma lista for vendida ou invadida. Uma morada temporária pode ser retirada sem qualquer impacto nas suas contas reais.

Correio temporário vs outras estratégias de email (quando usar quais)

| Estratégia | Exposição à violação | Privacidade vs profissionais de marketing | Fiabilidade das contas | Melhores casos de uso |

|---|---|---|---|---|

| Email principal | Mais alta (ID único em todo o lado) | Fraco (correlação fácil) | O mais alto | Banca, folha de pagamentos, governo, jurídico |

| Alias/máscara (encaminhamento) | Baixo (único por site) | Forte (blindagem de endereço; alguns rastreadores de tiras) | Alto (pode responder/encaminhar) | Retalho, newsletters, aplicações, testes |

| Correio temporário (caixa de entrada descartável) | Menor exposição e divisibilidade mais fácil | Forte para sites de baixa confiança | Varia consoante o serviço; não para logins críticos | Passatempos, downloads, portas de cupões, verificações pontuais. |

| Truque do "+tag" (gmail+tag@) | Medium (ainda revela o email base) | Média | Alto | Filtragem de luz; não uma medida de privacidade |

Os pseudónimos e as máscaras são ferramentas de privacidade bem documentadas; O correio temporário é a opção mais rápida e descartável quando não queres que o teu endereço real esteja no raio da explosão.

Um modelo prático: quando usar correio temporário vs o seu endereço real

- Use o seu email real apenas onde a verificação de identidade for crítica (bancos, impostos, folha de pagamentos, portais de saúde).

- Usa um alias/máscara para contas que vais manter (compras, utilidades, subscrições).

- Use o correio temporário para tudo o resto: downloads temporários, conteúdos bloqueados, códigos únicos para serviços de baixo risco, inscrições beta, testes em fóruns, cupões promocionais. Se tiver fugas, queima-se e segue em frente.

Porque é que um serviço de correio temporário pode ser mais seguro (bem feito)

Um serviço de correio temporário bem concebido acrescenta resiliência por design:

- Desacoplamento e descartabilidade. Cada site vê um endereço diferente, e podes recuperar endereços após a utilização. Se uma base de dados for violada, a sua verdadeira identidade mantém-se fora do vazamento.

- Sinais de confiança na infraestrutura. Os serviços que antecedem domínios numa infraestrutura de email reputada (por exemplo, MX alojado pelo Google) tendem a sofrer menos bloqueios gerais e a entregar OTPs mais rapidamente—algo importante quando se utiliza correio temporário para verificações sensíveis ao tempo. [Suy luận]

- Leitura resistente a rastreadores. Ler correio através de uma interface web que faz proxies de imagens ou bloqueia cargas remotas reduz o rastreio passivo. (Muitas organizações de privacidade alertam que os pixels de rastreio de emails podem revelar IP, tempo de abertura e cliente.)

Nota: O correio temporário não é uma solução mágica. Não encripta mensagens de ponta a ponta e não deve ser usado onde precisas de recuperação de conta duradoura ou identidade de alta garantia. Emparelhe com um gestor de palavras-passe e MFA.

Case Pulse: o que os dados da violação de 2025 implicam para os indivíduos

- O abuso de credenciais continua a ser rei. Usar um único email na internet amplifica o risco de reutilização. Endereços temporários + palavras-passe únicas isolam falhas.

- O ransomware alimenta-se de credenciais expostas. A Verizon encontrou uma sobreposição substancial entre os registos dos infostealers e as vítimas de ransomware — muitos registos incluem endereços de email corporativos, sublinhando como as fugas de identidade de email alimentam incidentes maiores.

- A escala da fuga é enorme. Com 15B+ contas em corpora de violação, assuma que qualquer email que exponha acabará por ser divulgado; Constrói a tua segurança pessoal com base nessa suposição.

Passo a passo: crie um fluxo de trabalho de inscrição resistente a violações (com correio temporário)

Passo 1: Classificar o site.

Isto é um banco/empresa de serviços públicos (email real), uma conta de longo prazo (alias/máscara) ou um gate único de baixa confiança (correio temporário)? Decida antes de se inscrever.

Passo 2: Crie um endpoint de email único.

Para portões de baixa confiança, crie um endereço de correio temporário novo. Para contas duradouras, gera um novo alias/máscara. Nunca reutilize o mesmo endereço em serviços não relacionados.

Passo 3: Gerar uma palavra-passe única e guardá-la.

Use um gestor de palavras-passe; Nunca reutilize palavras-passe. Isto quebra a cadeia de violação e repetição. (O HIBP também oferece um corpus de palavras-passe para evitar palavras-passe conhecidas e comprometidas.)

Passo 4: Ativa o MFA sempre que possível.

Prefiro passkeys baseadas em aplicações ou TOTP em vez de SMS. Isto mitiga o phishing e a repetição de credenciais. (O DBIR mostra repetidamente que a engenharia social e questões de credenciais provocam violações.)

Passo 5: Minimize o rastreamento passivo.

Leia emails de marketing com imagens remotas desligadas ou através de um cliente que bloqueie imagens de rastreadores/proxys. Se tiveres de manter a newsletter, encaminha-a através de um pseudónimo que possa remover os rastreadores.

Passo 6: Rodar ou reformar-se.

Se o spam aumentar ou for reportada uma violação, desative o endereço temporário. Para aliases, desativar ou redirecionar. Este é o teu "interruptor de desligamento".

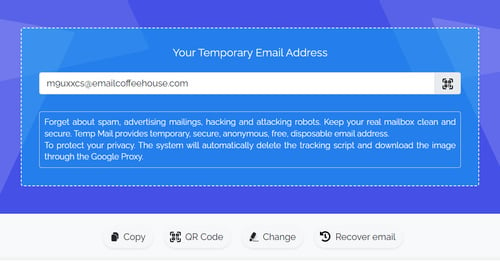

Porquê (e quando) escolher tmailor.com para correio temporário

- Entrega rápida e global. Mais de 500 domínios alojados na infraestrutura de correio da Google ajudam a melhorar a entrega e a velocidade em todo o mundo.

- Privacidade por design. Os endereços podem ser mantidos permanentemente, mas a interface da caixa de entrada mostra apenas os emails recebidos nas últimas 24 horas — reduzindo a exposição a longo prazo se uma caixa de correio ficar ruidosa.

- Recuperação sem registo. Um token de acesso funciona como uma palavra-passe para restaurar o seu endereço mais tarde, para que possa usar a mesma identidade temporária quando necessário.

- Acesso multiplataforma (Web, Android, iOS, Telegram) e uma interface mínima resistente a rastreadores.

- Limites rigorosos: apenas receber (sem enviar), sem anexos de ficheiros — fechando caminhos comuns de abuso (e alguns riscos para si).

Queres experimentar? Comece com uma caixa de entrada temporária genérica, teste um fluxo de trabalho de correio de 10 minutos ou reutilize um endereço temporário para um site que visite ocasionalmente. (Ligações internas)

Dicas de especialistas (para além do email)

- Não recicles nomes de utilizador. Um email único é excelente, mas a correlação ainda acontece se o teu nome de utilizador for idêntico em todo o lado.

- Fique atento a notificações de violação. Subscreva a monitorização de domínios (por exemplo, notificações de domínio HIBP através dos administradores do seu domínio) e altere imediatamente as credenciais quando for alertado.

- Números de telefone segmentados também. Muitas ferramentas de aliasing mascaram números de telefone para conter o spam de SMS e a troca de SIM.

- Endureça o seu navegador. Considere os padrões que respeitam a privacidade e as extensões que bloqueiam o rastreio. (A EFF mantém recursos educativos sobre normas de acompanhamento e exclusão.)

Perguntas frequentes

1) Pode o Correio Temporário receber códigos de verificação (OTP)?

Sim, para muitos serviços. No entanto, contas críticas podem rejeitar domínios descartáveis; Use o seu email principal ou um alias durável para serviços bancários e governamentais. (A política varia consoante o site.) [Suy luận]

2) Se um endereço temporário for divulgado, o que devo fazer?

Aposenta-a imediatamente e, se reutilizares a palavra-passe noutro local (não o faças), roda essas palavras-passe. Verifique se o endereço aparece nos corpus de violação pública.

3) Será que máscaras de email ou correio temporário bloqueiam os rastreadores?

Alguns serviços de aliasing incluem strip trackers e correio temporário lido através de uma interface web com proxy de imagem, o que também reduz o rastreio. Para cintos e suspensórios, desligue as imagens remotas no seu cliente.

4) O correio temporário é legal?

Sim—o uso indevido não é. Destina-se ao controlo da privacidade e do spam, não à fraude. Cumpra sempre os termos de um site.

5) Posso continuar a usar o mesmo endereço temporário?

Em tmailor.com, sim: os endereços podem ser restaurados via token mesmo que a visibilidade da caixa de entrada seja limitada às últimas 24 horas. Isto equilibra continuidade com baixa exposição.

6) E se um site bloquear emails descartáveis?

Mude para um alias/máscara durável de um fornecedor de confiança, ou use o seu email principal se a identidade for essencial. Alguns prestadores são mais rigorosos do que outros.

7) Ainda preciso de MFA se usar correio temporário?

Absolutamente. A MFA é essencial contra phishing e repetição. Correio temporário limita a exposição; O MFA limita a tomada de controlo de contas mesmo quando há fugas de credenciais.