បញ្ជីត្រួតពិនិត្យដើម្បីកាត់បន្ថយហានិភ័យ OTP សម្រាប់សហគ្រាសដែលប្រើប្រាស់ Temp Mail ក្នុង QA/UAT

បញ្ជីត្រួតពិនិត្យថ្នាក់សហគ្រាសដើម្បីកាត់បន្ថយហានិភ័យ OTP នៅពេលដែលក្រុមប្រើអ៊ីមែលបណ្តោះអាសន្នក្នុងអំឡុងពេល QA និង UAT គ្របដណ្តប់លើនិយមន័យ របៀបបរាជ័យ គោលនយោបាយបង្វិល បង្អួចផ្ញើឡើងវិញ រង្វាស់ ការគ្រប់គ្រងឯកជនភាព និងអភិបាលកិច្ច ដូច្នេះផលិតផល QA និងសុវត្ថិភាពរក្សាភាពស្របគ្នា។

ការចូលប្រើរហ័ស

TL; គ្រូពេទ្យ

បញ្ជីត្រួតពិនិត្យដើម្បីកាត់បន្ថយហានិភ័យ OTP សម្រាប់សហគ្រាសដែលប្រើប្រាស់ Temp Mail ក្នុង QA/UAT

1) កំណត់ហានិភ័យ OTP នៅក្នុង QA/UAT

2) គំរូរបៀបបរាជ័យទូទៅ

3) បរិស្ថានដាច់ដោយឡែក សញ្ញាដាច់ដោយឡែក

4) ជ្រើសរើសយុទ្ធសាស្រ្ត Inbox ត្រឹមត្រូវ។

5) បង្កើត Resend Windows ដែលធ្វើការ

6) បង្កើនប្រសិទ្ធភាពគោលនយោបាយបង្វិលដែន

7) ឧបករណ៍រង្វាស់ត្រឹមត្រូវ

8) បង្កើតសៀវភៅលេង QA សម្រាប់ Peaks

9) ការគ្រប់គ្រងសុវត្ថិភាព និងការគ្រប់គ្រងឯកជនភាព

10) អភិបាលកិច្ច៖ តើអ្នកណាជាម្ចាស់បញ្ជីត្រួតពិនិត្យ

តារាងប្រៀបធៀប — ការបង្វិល vs គ្មានការបង្វិល (QA/UAT)

របៀបធ្វើ

សំណួរគេសួរញឹកញាប់

TL; គ្រូពេទ្យ

- ចាត់ទុកភាពជឿជាក់ OTP ជា SLO ដែលអាចវាស់វែងបាន រួមទាំងអត្រាជោគជ័យ និង TTFOM (p50/p90, p95)។

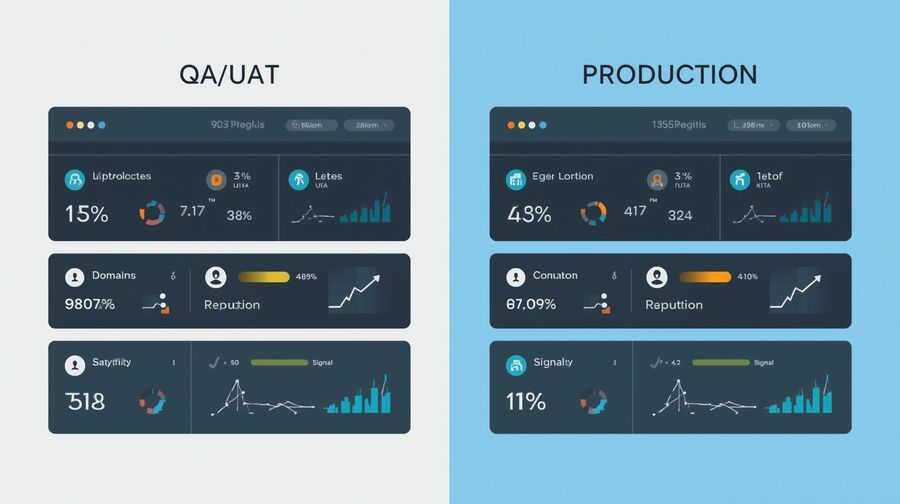

- បំបែកចរាចរណ៍ QA/UAT និងដែនពីផលិតកម្ម ដើម្បីជៀសវាងការបំពុលកេរ្តិ៍ឈ្មោះ និងការវិភាគ។

- ស្តង់ដារបង្អួចផ្ញើឡើងវិញ និងការបង្វិលមួក; បង្វិលតែបន្ទាប់ពីការព្យាយាមឡើងវិញដែលមានវិន័យ។

- ជ្រើសរើសយុទ្ធសាស្រ្តប្រអប់ចូលតាមប្រភេទតេស្ត: អាចប្រើឡើងវិញសម្រាប់ការតំរង់ទិស; ជីវិតខ្លីសម្រាប់ការផ្ទុះ។

- ឧបករណ៍ផ្ញើ×domain metrics ជាមួយនឹងលេខកូដបរាជ័យ និងអនុវត្តការត្រួតពិនិត្យត្រួតពិនិត្យប្រចាំត្រីមាស។

បញ្ជីត្រួតពិនិត្យដើម្បីកាត់បន្ថយហានិភ័យ OTP សម្រាប់សហគ្រាសដែលប្រើប្រាស់ Temp Mail ក្នុង QA/UAT

នេះជាការបង្វិល៖ ភាពជឿជាក់របស់ OTP នៅក្នុងបរិយាកាសសាកល្បងមិនត្រឹមតែជា "សំបុត្រ" ប៉ុណ្ណោះទេ។ វាជាអន្តរកម្មរវាងទម្លាប់កំណត់ពេលវេលា កេរ្តិ៍ឈ្មោះអ្នកផ្ញើ បញ្ជីប្រផេះ ជម្រើសដែន និងរបៀបដែលក្រុមរបស់អ្នកមានឥរិយាបថក្រោមភាពតានតឹង។ This checklist converts that tangle into shared definitions, guardrails, និងភស្តុតាង. សម្រាប់អ្នកអានថ្មីចំពោះគំនិតនៃប្រអប់សារបណ្តោះអាសន្ន អ្នកអាចបន្តទៅមុខ និងស្វែងយល់ពីសារសំខាន់នៃ Temp Mail ជាមុនសិន ដើម្បីស្គាល់ខ្លួនឯងជាមួយនឹងលក្ខខណ្ឌ និងអាកប្បកិរិយាជាមូលដ្ឋាន។

1) កំណត់ហានិភ័យ OTP នៅក្នុង QA/UAT

កំណត់ពាក្យដែលបានចែករំលែកដូច្នេះ QA សុវត្ថិភាព និងផលិតផលនិយាយភាសាដូចគ្នាអំពីភាពជឿជាក់របស់ OTP ។

តើ "អត្រាជោគជ័យ OTP" មានន័យដូចម្តេច

អត្រាជោគជ័យ OTP គឺជាភាគរយនៃសំណើ OTP ដែលបណ្តាលឱ្យលេខកូដត្រឹមត្រូវត្រូវបានទទួល និងប្រើប្រាស់នៅក្នុងបង្អួចគោលនយោបាយរបស់អ្នក (ឧទាហរណ៍ដប់នាទីសម្រាប់លំហូរសាកល្បង)។ តាមដានវាដោយអ្នកផ្ញើ (កម្មវិធី/គេហទំព័រដែលចេញលេខកូដ) និងដោយក្រុមដែនទទួល។ មិនរាប់បញ្ចូលករណីបោះបង់ចោលអ្នកប្រើប្រាស់ដោយឡែកពីគ្នាដើម្បីការពារការវិភាគឧប្បត្តិហេតុពីការរំលាយ។

TTFOM p50/p90 សម្រាប់ក្រុម

ប្រើ Time-to-First-OTP Message (TTFOM)—វិនាទីចាប់ពី "ផ្ញើលេខកូដ" ដល់ការមកដល់ប្រអប់សារដំបូង។ តារាង p50 និង p90 (និង p95 សម្រាប់ការធ្វើតេស្តភាពតានតឹង)។ ការចែកចាយទាំងនោះបង្ហាញពីការជួរ ការបិទ និងបញ្ជីប្រផេះ ដោយមិនពឹងផ្អែកលើរឿងរ៉ាវ។

អវិជ្ជមានមិនពិត vs ការបរាជ័យពិត

"អវិជ្ជមានក្លែងក្លាយ" កើតឡើងនៅពេលដែលកូដត្រូវបានទទួល ប៉ុន្តែលំហូររបស់អ្នកសាកល្បងបដិសេធវា - ជាញឹកញាប់ដោយសារតែ ស្ថានភាពកម្មវិធី , ប្តូរផ្ទាំង ឬ កម្មវិធីកំណត់ពេលវេលាផុតកំណត់ . "ការបរាជ័យពិតប្រាកដ" គឺមិនមានការមកដល់នៅក្នុងបង្អួចនោះទេ. បំបែកពួកវានៅក្នុងវត្តីករណ៍របស់អ្នក; មានតែការបរាជ័យពិតប្រាកដប៉ុណ្ណោះដែលបង្ហាញពីការបង្វិល។

នៅពេលដែលដំណាក់កាល skews ការបញ្ជូន

Staging endpoints and synthetic traffic patterns often trigger greylisting or deprioritization. ប្រសិនបើមូលដ្ឋានរបស់អ្នកមានអារម្មណ៍អាក្រក់ជាងផលិតកម្ម, នោះត្រូវបានគេរំពឹងទុក: ចរាចរណ៍ដែលមិនមែនជាមនុស្សចែកចាយខុសគ្នា. ការតម្រង់ទិសសង្ខេបអំពីអាកប្បកិរិយាសម័យទំនើបនឹងមានប្រយោជន៍; សូមក្រឡេកមើលទិដ្ឋភាពទូទៅរបស់ Temp Mail in 2025 សង្ខេបសម្រាប់ការពន្យល់អំពីរបៀបដែលលំនាំប្រអប់សារដែលអាចចោលបានមានឥទ្ធិពលលើការចែកចាយក្នុងអំឡុងពេលធ្វើតេស្ត។

2) គំរូរបៀបបរាជ័យទូទៅ

ផែនទីគ្រោះថ្នាក់នៃការចែកចាយដែលមានផលប៉ះពាល់ខ្ពស់បំផុត ដូច្នេះអ្នកអាចធ្វើជាមុនជាមួយនឹងគោលនយោបាយ និងឧបករណ៍។

Greylisting និងកេរ្តិ៍ឈ្មោះអ្នកផ្ញើ

Greylisting ស្នើសុំអ្នកផ្ញើឱ្យព្យាយាមម្តងទៀតនៅពេលក្រោយ; ការប៉ុនប៉ងដំបូងអាចត្រូវបានពន្យារពេល។ ក្រុមអ្នកផ្ញើថ្មី ឬ "ត្រជាក់" ក៏រងផលប៉ះពាល់រហូតដល់កេរ្តិ៍ឈ្មោះរបស់ពួកគេក្តៅ។ រំពឹងថា p90 កើនឡើងក្នុងអំឡុងពេលម៉ោងដំបូងនៃសេវាកម្មជូនដំណឹងរបស់ការសាងសង់ថ្មី។

ISP Spam Filters និងអាងត្រជាក់

អ្នកផ្តល់សេវាមួយចំនួនអនុវត្តការត្រួតពិនិត្យកាន់តែធ្ងន់ធ្ងរចំពោះ IP ឬដែនត្រជាក់។ QA ដំណើរការដែលផ្ទុះ OTPs ពីអាងថ្មីស្រដៀងនឹងយុទ្ធនាការ និងអាចបន្ថយសារដែលមិនសំខាន់។ លំដាប់ការកម្តៅ (ទាប កម្រិតសំឡេងធម្មតា) កាត់បន្ថយបញ្ហានេះ។

ដែនកំណត់អត្រានិងការកកស្ទះកំពូល

ការផ្ទុះសំណើផ្ញើឡើងវិញអាចធ្វើដំណើរដែនកំណត់អត្រា. នៅក្រោមការផ្ទុក (ឧទាហរណ៍ ព្រឹត្តិការណ៍លក់ ការចាប់ផ្តើមហ្គេម) ជួរអ្នកផ្ញើពង្រីក ពង្រីក TTFOM p90 ។ បញ្ជីត្រួតពិនិត្យរបស់អ្នកគួរតែកំណត់ resend windows និង retry caps ដើម្បីជៀសវាងការយឺតយ៉ាវដោយខ្លួនឯង។

ឥរិយាបថអ្នកប្រើប្រាស់ដែលបំបែកលំហូរ

ការប្តូរផ្ទាំង ផ្ទៃខាងក្រោយកម្មវិធីទូរស័ព្ទ និងការចម្លងឈ្មោះក្លែងក្លាយខុសទាំងអស់អាចបណ្តាលឱ្យបដិសេធ ឬផុតកំណត់ ទោះបីជាសារត្រូវបានបញ្ជូនក៏ដោយ។ ដុត "stay on page, wait, resend once" copy into UI micro-text for tests.

3) បរិស្ថានដាច់ដោយឡែក សញ្ញាដាច់ដោយឡែក

ដាច់ដោយឡែក QA/UAT ពីផលិតកម្ម ដើម្បីជៀសវាងការពុលកេរ្តិ៍ឈ្មោះ និងការវិភាគរបស់អ្នកផ្ញើ។

ដំណាក់កាលទល់នឹងដែនផលិតកម្ម

រក្សាដែនអ្នកផ្ញើដាច់ដោយឡែក និងអត្តសញ្ញាណឆ្លើយតបសម្រាប់គោលបំណងដំណាក់កាល។ ប្រសិនបើ OTPs សាកល្បងលេចធ្លាយចូលទៅក្នុងអាងផលិតកម្ម អ្នកនឹងរៀនមេរៀនខុស ហើយអាចធ្លាក់ចុះកេរ្តិ៍ឈ្មោះនៅពេលដែលការជំរុញផលិតកម្មត្រូវការវា។

គណនីសាកល្បង និងកូតា

ការផ្តល់ឈ្មោះគណនីសាកល្បង និងកំណត់កូតាដល់ពួកគេ។ អត្តសញ្ញាណតេស្តវិន័យមួយចំនួនបានផ្តួលរាប់រយនាក់ដែលធ្វើដំណើរប្រេកង់ heuristics.

បង្អួចចរាចរណ៍សំយោគ

ជំរុញចរាចរណ៍ OTP សំយោគនៅក្នុងបង្អួច off-peak ។ ប្រើការផ្ទុះខ្លីៗដើម្បីទម្រង់ភាពយឺតយ៉ាវ មិនមែនទឹកជំនន់គ្មានទីបញ្ចប់ដែលស្រដៀងនឹងការរំលោភបំពាន។

សវនកម្ម Mail Footprint

សារពើភ័ណ្ឌនៃដែន IPs និងអ្នកផ្តល់សេវាដែលការធ្វើតេស្តរបស់អ្នកប៉ះ។ បញ្ជាក់ថា SPF/DKIM/DMARC មានភាពស្របគ្នាសម្រាប់ការកំណត់អត្តសញ្ញាណ ដើម្បីជៀសវាងការបរាជ័យនៃការផ្ទៀងផ្ទាត់ភាពត្រឹមត្រូវជាមួយនឹងបញ្ហាដែលអាចបញ្ជូនបាន។

4) ជ្រើសរើសយុទ្ធសាស្រ្ត Inbox ត្រឹមត្រូវ។

តើអ្នកអាចសម្រេចចិត្តថាពេលណាត្រូវប្រើអាសយដ្ឋានឡើងវិញ vs ប្រអប់សាររយៈពេលខ្លីដើម្បីរក្សាស្ថេរភាពសញ្ញាសាកល្បងបានទេ?

អាសយដ្ឋានដែលអាចប្រើឡើងវិញបានសម្រាប់ការតំរង់ទិស

សម្រាប់ការធ្វើតេស្តបណ្តោយ (regression suites, password reset loops) អាសយដ្ឋានដែលអាចប្រើឡើងវិញរក្សាភាពបន្ត និងស្ថេរភាព។ ការបើកឡើងវិញដែលមានមូលដ្ឋានលើនិមិត្តសញ្ញាកាត់បន្ថយសំលេងរំខានឆ្លងកាត់ថ្ងៃ និងឧបករណ៍ ដែលធ្វើឱ្យវាល្អសម្រាប់ការប្រៀបធៀបលទ្ធផលដូចគ្នាលើការសាងសង់ជាច្រើន។ សូមមើលព័ត៌មានលម្អិតអំពីប្រតិបត្តិការនៅក្នុង 'Reuse Temp Mail Address' សម្រាប់ការណែនាំអំពីរបៀបបើកប្រអប់សារពិតប្រាកដឡើងវិញដោយសុវត្ថិភាព។

ជីវិតខ្លីសម្រាប់ការធ្វើតេស្តផ្ទុះ

សម្រាប់ការកើនឡើងតែម្តង និង QA រុករក ប្រអប់សារដែលមានអាយុកាលខ្លីកាត់បន្ថយសំណល់ និងកាត់បន្ថយការបំពុលបញ្ជី។ ពួកគេក៏លើកទឹកចិត្តឱ្យកំណត់ឡើងវិញស្អាតរវាងសេណារីយ៉ូផងដែរ។ ប្រសិនបើការធ្វើតេស្តត្រូវការតែ OTP តែមួយ គំរូដែលមានជីវិតខ្លីដូចជា 10 Minute Mail សមនឹងល្អ។

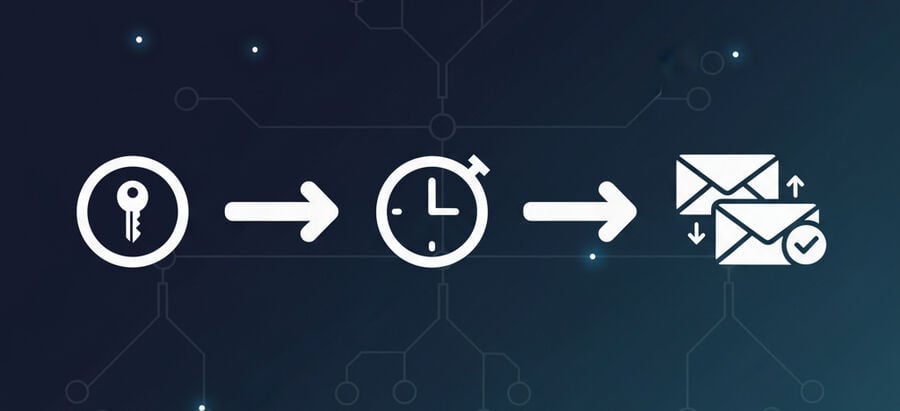

វិន័យការងើបឡើងវិញដែលមានមូលដ្ឋានលើ Token

ប្រសិនបើប្រអប់សារសាកល្បងដែលអាចប្រើឡើងវិញបានមានសារៈសំខាន់ សូមចាត់ទុកនិមិត្តសញ្ញាដូចជាលិខិតបញ្ជាក់។ អ្នកអាចរក្សាទុកវានៅក្នុងកម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់នៅក្រោមស្លាករបស់ឈុតសាកល្បងជាមួយនឹងការចូលប្រើដោយផ្អែកលើតួនាទី។

ជៀសវាងការប៉ះទង្គិចអាសយដ្ឋាន

Alias randomization, basic ASCII, and a quick uniqueness check ការពារការប៉ះទង្គិចជាមួយអាសយដ្ឋានតេស្តចាស់។ Standardize របៀបដែលអ្នកដាក់ឈ្មោះ ឬរក្សាទុកឈ្មោះក្លែងក្លាយក្នុងមួយឈុត។

5) បង្កើត Resend Windows ដែលធ្វើការ

កាត់បន្ថយ "កំហឹងផ្ញើឡើងវិញ" និងការបិទមិនពិតដោយកំណត់ស្តង់ដារឥរិយាបថពេលវេលា។

រង់ចាំអប្បបរមាមុនពេលផ្ញើឡើងវិញ

បន្ទាប់ពីសំណើដំបូង សូមរង់ចាំ 60-90 វិនាទីមុនពេលព្យាយាមឡើងវិញដែលមានរចនាសម្ព័ន្ធតែមួយ។ នេះជៀសវាងការឆ្លងកាត់ដំបូងរបស់ flunking greylisting និងរក្សាជួរអ្នកផ្ញើឱ្យស្អាត។

ការព្យាយាមឡើងវិញដែលមានរចនាសម្ព័ន្ធតែមួយ

អនុញ្ញាតឱ្យព្យាយាមឡើងវិញជាផ្លូវការមួយនៅក្នុងស្គ្រីបសាកល្បង បន្ទាប់មកផ្អាក។ ប្រសិនបើ p90 មើលទៅលាតសន្ធឹងនៅថ្ងៃដែលបានផ្តល់ឱ្យ, កែតម្រូវការរំពឹងទុកជាជាងការផ្ញើសារការព្យាយាមឡើងវិញដែលធ្វើឱ្យលទ្ធផលរបស់អ្នករាល់គ្នាធ្លាក់ចុះ.

ដោះស្រាយការប្តូរផ្ទាំងកម្មវិធី

លេខកូដជាញឹកញាប់មិនមានសុពលភាពនៅពេលដែលអ្នកប្រើប្រាស់ផ្ទៃខាងក្រោយកម្មវិធីឬរុករកទៅឆ្ងាយ. នៅក្នុងស្គ្រីប QA បន្ថែម "remain on screen" ជាជំហានច្បាស់លាស់; ចាប់យកឥរិយាបថ OS/backgrounding នៅក្នុងកំណត់ហេតុ។

ការចាប់យកកម្មវិធីកំណត់ម៉ោង Telemetry

កំណត់ហេតុត្រាពេលវេលាពិតប្រាកដ៖ request, reend, inbox arrival, code entry, accept/deny status។ ស្លាកព្រឹត្តិការណ៍ដោយអ្នកផ្ញើ និង Domainorensics អាចធ្វើទៅបាននៅពេលក្រោយ។

6) បង្កើនប្រសិទ្ធភាពគោលនយោបាយបង្វិលដែន

បង្វិលយ៉ាងឆ្លាតវៃដើម្បីឆ្លងកាត់បញ្ជីប្រផេះដោយមិនចាំបាច់បំបែកការសង្កេតតេស្ត។

ការបង្វិលសម្រាប់អ្នកផ្ញើ

ការបង្វិលដោយស្វ័យប្រវត្តិមិនគួរបាញ់លើការខកខានដំបូងទេ។ កំណត់កម្រិតដោយអ្នកផ្ញើ៖ ឧទាហរណ៍ បង្វិលតែបន្ទាប់ពីបង្អួចពីរបរាជ័យសម្រាប់គូអ្នកផ្ញើ×ដែនដូចគ្នា - cap sessions នៅការបង្វិល ≤2 ដើម្បីការពារកេរ្តិ៍ឈ្មោះ។

អនាម័យអាងហែលទឹក និង TTLs

រៀបចំអាងដែនជាមួយនឹងការលាយបញ្ចូលគ្នានៃដែនចាស់ និងថ្មី។ សម្រាកដែន "អស់កម្លាំង" នៅពេលដែល p90 រសាត់ ឬជោគជ័យធ្លាក់ចុះ; ចូលរៀនឡើងវិញបន្ទាប់ពីជាសះស្បើយ។ តម្រឹម TTLs ជាមួយចង្វាក់តេស្ត ដូច្នេះការមើលឃើញប្រអប់ចូលស្របនឹងបង្អួចពិនិត្យរបស់អ្នក។

ផ្លូវស្អិតសម្រាប់ A/B

នៅពេលប្រៀបធៀបការបង្កើត សូមរក្សាផ្លូវស្អិត៖ អ្នកផ្ញើដូចគ្នាបញ្ជូនទៅកាន់គ្រួសារដែនដូចគ្នានៅទូទាំងវ៉ារ្យ៉ង់ទាំងអស់។ នេះការពារការចម្លងឆ្លងនៃរង្វាស់។

ការវាស់វែងប្រសិទ្ធភាពបង្វិល

ការបង្វិលមិនមែនជាគំនិតមួយ. ប្រៀបធៀបវ៉ារ្យ៉ង់ដែលមាន និងគ្មានការបង្វិលនៅក្រោមបង្អួចផ្ញើឡើងវិញដូចគ្នា។ សម្រាប់ហេតុផលស៊ីជម្រៅ និងការពារ សូមមើល Domain Rotation for OTP នៅក្នុងការពន្យល់នេះ៖ Domain Rotation for OTP ។

7) ឧបករណ៍រង្វាស់ត្រឹមត្រូវ

ធ្វើឱ្យភាពជោគជ័យ OTP អាចវាស់វែងបានដោយវិភាគការចែកចាយភាពយឺតយ៉ាវ និងកំណត់ស្លាកមូលហេតុឫសគល់។

ជោគជ័យ OTP ដោយ Sender × Domain កំពូលបន្ទាត់ SLO គួរតែត្រូវបានបំផ្លាញដោយអ្នកផ្ញើ × Domain matrix ដែលបង្ហាញថាតើបញ្ហាស្ថិតនៅជាមួយគេហទំព័រ/កម្មវិធី ឬជាមួយ Domain ដែលបានប្រើ។

TTFOM ទំព័រ 50 / ទំព័រ 90, ទំព័រ 95

Median and tail latencies ប្រាប់រឿងផ្សេងៗគ្នា។ p50 បង្ហាញពីសុខភាពប្រចាំថ្ងៃ; P90/P95 បង្ហាញពីភាពតានតឹង ការបិទ និងការជួរ។

ផ្ញើវិន័យឡើងវិញ %

តាមដានចំណែកនៃវគ្គដែលបានប្រកាន់ខ្ជាប់ទៅនឹងផែនការផ្ញើឡើងវិញជាផ្លូវការ។ ប្រសិនបើខឹងឆាប់ពេក, បញ្ចុះតម្លៃការសាកល្បងទាំងនោះពីការសន្និដ្ឋាន deliverability.

លេខកូដវត្តីករណ៍បរាជ័យ

ទទួលយកលេខកូដដូចជា GL (បញ្ជីប្រផេះ), RT (អត្រាកំណត់), BL (បិទដែន (អន្តរកម្មអ្នកប្រើប្រាស់/ប្តូរផ្ទាំង) និង OT (ផ្សេងទៀត)។ ទាមទារលេខកូដនៅលើកំណត់ចំណាំឧប្បត្តិហេតុ។

8) បង្កើតសៀវភៅលេង QA សម្រាប់ Peaks

ដោះស្រាយការផ្ទុះចរាចរណ៍ក្នុងការបើកដំណើរការហ្គេម ឬការកាត់បន្ថយ fintech ដោយមិនបាត់បង់កូដ។

ការកក់ក្តៅរត់មុនព្រឹត្តិការណ៍

ដំណើរការអត្រាទាប, ការផ្ញើ OTP ធម្មតាពីអ្នកផ្ញើដែលគេស្គាល់ 24-72 ម៉ោងមុនពេលកំពូលទៅកេរ្តិ៍ឈ្មោះកក់ក្តៅ. វាស់និន្នាការ p90 នៅទូទាំងការកក់ក្តៅ។

ទម្រង់ Backoff ដោយហានិភ័យ

ភ្ជាប់ខ្សែកោង backoff ទៅប្រភេទហានិភ័យ។ សម្រាប់គេហទំព័រធម្មតា ការព្យាយាមពីរដងក្នុងរយៈពេលពីរបីនាទី។ សម្រាប់ fintech ដែលមានហានិភ័យខ្ពស់ បង្អួចវែងជាងមុន និងការព្យាយាមឡើងវិញតិចជាងមុន បណ្តាលឱ្យទង់ជាតិតិចជាងត្រូវបានលើកឡើង។

Canary ការបង្វិលនិងការជូនដំណឹង

ក្នុងអំឡុងពេលព្រឹត្តិការណ៍មួយ អនុញ្ញាតឱ្យ 5-10% នៃ OTPs ឆ្លងកាត់សំណុំរងដែន canary ។ ប្រសិនបើ canaries បង្ហាញពីការកើនឡើង p90 ឬការធ្លាក់ចុះជោគជ័យ សូមបង្វិលអាងចម្បងឱ្យបានឆាប់។

Pager និង Rollback Triggers

កំណត់កេះលេខ ឧទាហរណ៍ OTP Success ធ្លាក់ចុះក្រោម 92% រយៈពេល 10 នាទី ឬ TTFOM p90 លើសពី 180 វិនាទី ដើម្បីទំព័របុគ្គលិកតាមការហៅទូរស័ព្ទ ពង្រីកបង្អួច ឬកាត់ទៅអាងសម្រាក។

9) ការគ្រប់គ្រងសុវត្ថិភាព និងការគ្រប់គ្រងឯកជនភាព

រក្សាភាពឯកជនរបស់អ្នកប្រើប្រាស់ខណៈពេលដែលធានាបាននូវភាពជឿជាក់នៃការធ្វើតេស្តនៅក្នុងឧស្សាហកម្មដែលមានបទប្បញ្ញត្តិ។

ទទួលតែប្រអប់សំបុត្រសាកល្បងប៉ុណ្ណោះ

ប្រើអាសយដ្ឋានអ៊ីមែលបណ្តោះអាសន្នដែលទទួលតែប៉ុណ្ណោះដើម្បីទប់ស្កាត់វ៉ិចទ័ររំលោភបំពាន និងកំណត់ហានិភ័យចេញ។ ចាត់ទុកឯកសារភ្ជាប់ថានៅក្រៅវិសាលភាពសម្រាប់ប្រអប់ចូល QA/UAT ។

វីនដូដែលអាចមើលឃើញ 24 ម៉ោង។

សារសាកល្បងគួរតែអាចមើលឃើញ ~ 24 ម៉ោងពីការមកដល់ បន្ទាប់មកសម្អាតដោយស្វ័យប្រវត្តិ។ បង្អួចនោះគឺវែងគ្រប់គ្រាន់សម្រាប់ការពិនិត្យឡើងវិញនិងខ្លីគ្រប់គ្រាន់សម្រាប់ភាពឯកជន. សម្រាប់ទិដ្ឋភាពទូទៅនៃគោលនយោបាយ និងគន្លឹះប្រើប្រាស់ មគ្គុទ្ទេសក៍ Temp Mail ប្រមូលមូលដ្ឋានបៃតងសម្រាប់ក្រុម។

ការពិចារណាលើ GDPR/CCPA

អ្នកអាចប្រើទិន្នន័យផ្ទាល់ខ្លួននៅក្នុងអ៊ីមែលសាកល្បង; ជៀសវាងការបង្កប់ PII នៅក្នុងតួសារ។ ការរក្សារយៈពេលខ្លី HTML ដែលបានអនាម័យ និងប្រូកស៊ីរូបភាពកាត់បន្ថយការប៉ះពាល់។

ការកែសម្រួលកំណត់ហេតុ និងការចូលប្រើ

Scrub កំណត់ហេតុសម្រាប់ថូខឹននិងលេខកូដ; ចូលចិត្តការចូលប្រើដោយផ្អែកលើតួនាទីទៅកាន់ inbox tokens ។ តើអ្នកអាចរក្សាផ្លូវសវនកម្មសម្រាប់អ្នកណាបានបើកប្រអប់សំបុត្រសាកល្បងមួយណា និងនៅពេលណា?

10) អភិបាលកិច្ច៖ តើអ្នកណាជាម្ចាស់បញ្ជីត្រួតពិនិត្យ

កំណត់ភាពជាម្ចាស់ ចង្វាក់ និងភស្តុតាងសម្រាប់រាល់ការត្រួតពិនិត្យនៅក្នុងឯកសារនេះ។

RACI សម្រាប់ភាពជឿជាក់របស់ OTP

ដាក់ឈ្មោះម្ចាស់ទទួលខុសត្រូវ (ជាញឹកញាប់ QA), អ្នកឧបត្ថម្ភគណនេយ្យភាព (សន្តិសុខ ឬផលិតផល), ពិគ្រោះយោបល់ (infra/email) និង Informed (គាំទ្រ)។ បោះពុម្ពផ្សាយ RACI នេះនៅក្នុង repo ។

ការពិនិត្យការត្រួតពិនិត្យប្រចាំត្រីមាស

ជារៀងរាល់ត្រីមាស ការរត់គំរូត្រូវបានធ្វើឡើងប្រឆាំងនឹងបញ្ជីត្រួតពិនិត្យដើម្បីផ្ទៀងផ្ទាត់ថា windows, rotation thresholds និង metric labels នៅតែត្រូវបានអនុវត្ត។

ភស្តុតាង និងវត្ថុបុរាណសាកល្បង

ភ្ជាប់រូបថតអេក្រង់ ការចែកចាយ TTFOM និងតារាង sender×domain ទៅកាន់ការគ្រប់គ្រងនីមួយៗ - រក្សាទុកថូខឹនដោយសុវត្ថិភាពជាមួយនឹងឯកសារយោងទៅកាន់ឈុតសាកល្បងដែលពួកគេបម្រើ។

រង្វិលជុំកែលម្អបន្ត

នៅពេលដែលឧទ្ទាហរ៍កើតឡើង សូមបន្ថែម play/anti-pattern ទៅ runbook ។ លៃតម្រូវកម្រិត ធ្វើឱ្យស្រស់អាងដែន និងធ្វើបច្ចុប្បន្នភាពច្បាប់ចម្លងដែលអ្នកសាកល្បងឃើញ។

តារាងប្រៀបធៀប — ការបង្វិល vs គ្មានការបង្វិល (QA/UAT)

| គោលនយោបាយត្រួតពិនិត្យ | ជាមួយនឹងការបង្វិល | ដោយគ្មានការបង្វិល | TTFOM p50/ទំព័រ 90 | % ជោគជ័យ OTP | កំណត់សំគាល់ហានិភ័យ |

|---|---|---|---|---|---|

| ការចុះបញ្ជីប្រផេះសង្ស័យ | បង្វិលបន្ទាប់ពីរង់ចាំពីរដង | រក្សា domaiDomain | / 95 វិនាទី | 92% | ការបង្វិលដំបូងជម្រះ 4xx backoff |

| ជួរអ្នកផ្ញើកំពូល | បង្វិលប្រសិនបើ p90 | ពង្រីកការរង់ចាំ | 40s / 120s ។ | 94% | Backoff + ការផ្លាស់ប្តូរដែនដំណើរការ |

| អាងផ្ញើត្រជាក់ | ក្តៅ + បង្វិល canary | ក្តៅតែប៉ុណ្ណោះ | 45s / 160s ។ | 90% | ការបង្វិលជួយក្នុងអំឡុងពេលកម្តៅ |

| អ្នកផ្ញើដែលមានស្ថេរភាព | ការបង្វិលមួកនៅ 0-1 | គ្មានការបង្វិល | 25s / 60s ។ | 96% | ជៀសវាងការផ្លាស់ប្តូរដោយមិនចាំបាច់ |

| ដែនត្រូវបានដាក់ទង់ | ប្តូរគ្រួសារ | ព្យាយាមដូចគ្នាម្តងទៀត | ទសវត្សរ៍ទី 50 / 170 | 88% | ការប្តូរការពារការធ្វើម្តងទៀត |

របៀបធ្វើ

ដំណើរការដែលមានរចនាសម្ព័ន្ធសម្រាប់ការធ្វើតេស្ត OTP វិន័យអ្នកផ្ញើ និងការបំបែកបរិស្ថាន ដែលមានប្រយោជន៍សម្រាប់ QA, UAT និងភាពឯកោផលិតកម្ម។

ជំហានទី 1: ដាច់ដោយឡែកបរិស្ថាន

បង្កើតអត្តសញ្ញាណអ្នកផ្ញើ QA/UAT ដាច់ដោយឡែក និងអាងដែន; កុំចែករំលែកជាមួយផលិតកម្ម។

ជំហានទី 2: កំណត់ពេលវេលាផ្ញើឡើងវិញ

រង់ចាំ 60-90 វិនាទីមុនពេលព្យាយាមម្តងទៀត; កំណត់ចំនួនសរុបនៃការផ្ញើឡើងវិញក្នុងមួយវគ្គ។

ជំហានទី 3: កំណត់រចនាសម្ព័ន្ធ Rotation Caps

បង្វិលតែបន្ទាប់ពីការរំលោភបំពានកម្រិតសម្រាប់ sender×domain ដូចគ្នា; ≤2 បង្វិល/វគ្គ។

ជំហានទី 4: ទទួលយកការប្រើប្រាស់ឡើងវិញដែលមានមូលដ្ឋានលើ Token

ប្រើថូខឹនដើម្បីបើកអាសយដ្ឋានដូចគ្នាសម្រាប់ការតំរូវនិងការកំណត់ឡើងវិញ; រក្សាទុកថូខឹននៅក្នុងកម្មវិធីគ្រប់គ្រងពាក្យសម្ងាត់។

ជំហានទី 5: រង្វាស់ឧបករណ៍

Log OTP Success, TTFOM p50/p90 (និង p95), Resend Discipline % និងលេខកូដបរាជ័យ។

ជំហានទី 6: ដំណើរការ Peak Rehearsals

កំដៅអ្នកផ្ញើ; ប្រើការបង្វិល canary ជាមួយនឹងការជូនដំណឹងដើម្បីចាប់ drift ឆាប់។

ជំហានទី 7: ពិនិត្យ និងបញ្ជាក់

ខ្ញុំចង់ឱ្យអ្នកមើលលើការត្រួតពិនិត្យនីមួយៗជាមួយនឹងភស្តុតាងដែលបានភ្ជាប់និងចុះហត្ថលេខា.

សំណួរគេសួរញឹកញាប់

ហេតុអ្វីបានជាលេខកូដ OTP មកដល់យឺតក្នុងអំឡុងពេល QA ប៉ុន្តែមិនមែននៅក្នុងផលិតកម្ម?

ចរាចរណ៍ដំណាក់កាលហាក់ដូចជារំខាននិងត្រជាក់ចំពោះអ្នកទទួល; Greylisting និង throttling ពង្រីក P90 រហូតដល់អាងទឹកក្តៅ។

តើខ្ញុំគួររង់ចាំប៉ុន្មានមុនពេលចុច "ផ្ញើលេខកូដឡើងវិញ"?

ប្រហែល 60-90 វិនាទី។ បន្ទាប់មកការព្យាយាមឡើងវិញដែលមានរចនាសម្ព័ន្ធមួយ; ការផ្ញើឡើងវិញបន្ថែមទៀតជាញឹកញាប់ធ្វើឱ្យជួរកាន់តែអាក្រក់។

តើការបង្វិលដែនតែងតែប្រសើរជាង domain តែមួយទេ?

ទេ. បង្វិលតែបន្ទាប់ពីកម្រិតត្រូវបានលោត; ការបង្វិលលើសធ្វើឱ្យប៉ះពាល់ដល់កេរ្តិ៍ឈ្មោះ និងភក់។

តើអ្វីជាភាពខុសគ្នារវាង TTFOM និងពេលវេលាដឹកជញ្ជូន?

TTFOM វាស់វែងរហូតដល់សារដំបូងលេចឡើងនៅក្នុងទិដ្ឋភាពប្រអប់ចូល; ពេលវេលាដឹកជញ្ជូនអាចរួមបញ្ចូលការព្យាយាមឡើងវិញលើសពីបង្អួចសាកល្បងរបស់អ្នក។

តើការដោះស្រាយដែលអាចប្រើឡើងវិញបានបង្កគ្រោះថ្នាក់ក្នុងការបញ្ជូននៅក្នុងការធ្វើតេស្តដែរឬទេ?

មិនមែនដោយចេតនាទេ។ ពួកគេរក្សាស្ថេរភាពការប្រៀបធៀប, រក្សាទុកថូខឹនដោយសុវត្ថិភាព, និងជៀសវាងការព្យាយាមឡើងវិញយ៉ាងព្រួយបារម្ភ.

តើខ្ញុំតាមដានភាពជោគជ័យរបស់ OTP នៅតាមអ្នកផ្ញើផ្សេងៗគ្នាដោយរបៀបណា?

Matrix រង្វាស់របស់អ្នកដោយអ្នកផ្ញើ × Domain ដើម្បីបង្ហាញថាតើបញ្ហាស្ថិតនៅជាមួយគេហទំព័រ/កម្មវិធី ឬគ្រួសារដែន។

តើអាសយដ្ឋានអ៊ីមែលបណ្តោះអាសន្នអាចអនុលោមតាម GDPR/CCPA កំឡុងពេល QA បានទេ?

បាទ/ចាស - ទទួលតែប៉ុណ្ណោះ បង្អួចមើលឃើញខ្លី HTML ដែលបានសម្អាត និងប្រូកស៊ីរូបភាពគាំទ្រការធ្វើតេស្តឯកជនភាពដំបូង។

តើ greylisting និង warm-up ប៉ះពាល់ដល់ភាពជឿជាក់របស់ OTP យ៉ាងដូចម្តេច?

Greylisting ពន្យារពេលការប៉ុនប៉ងដំបូង; អាងទឹកត្រជាក់តម្រូវឱ្យមានការកម្តៅថេរ. ទាំងពីរភាគច្រើនបានវាយលុក p90, មិនមែន p50.

តើខ្ញុំគួររក្សាប្រអប់សំបុត្រ QA និង UAT ដាច់ដោយឡែកពីផលិតកម្មដែរឬទេ?

បាទ. ការបំបែកអាងការពារសំលេងរំខានពីការធ្លាក់ចុះកេរ្តិ៍ឈ្មោះផលិតកម្ម និងការវិភាគ។

តើ telemetry អ្វីដែលសំខាន់បំផុតសម្រាប់សវនកម្មជោគជ័យ OTP?

OTP Success %, TTFOM p50/p90 (p95 សម្រាប់ភាពតានតឹង), Resend Discipline % និងលេខកូដបរាជ័យជាមួយនឹងភស្តុតាងកំណត់ពេលវេលា។ សម្រាប់ឯកសារយោងរហ័ស សូមមើល Temp Mail FAQ.