TempMail: la tua porta d'accesso sicura a una casella di posta senza spam

Una guida rapida e chiara alle caselle di posta usa e getta che mette al primo posto la velocità e la privacy, in modo da poter creare un indirizzo ora, tenere fuori lo spam e riutilizzarlo in un secondo momento quando necessario.

Accesso rapido

TL; DR / Punti chiave

Ricevi subito Temp Mail

Perché la posta temporanea è importante

Scopri come funziona la protezione

Cosa ci distingue

Usa saggiamente la posta temporanea

Sfondo / Contesto

Cosa rivelano i flussi di lavoro reali (Approfondimenti / Caso di studio)

Cosa raccomandano gli esperti (opinioni degli esperti / citazioni)

Soluzioni, tendenze e prospettive future

Come iniziare (HowTo)

Confronta i principali fornitori (Tabella di comparazione)

Invito diretto all'azione (CTA)

Domande frequenti

Conclusione

TL; DR / Punti chiave

- Genera un indirizzo privato di sola ricezione in pochi secondi, senza bisogno di account.

- Blocca lo spam prima che raggiunga la tua vera casella di posta; Riduci i tracker di posta elettronica nascosti.

- Riutilizza l'indirizzo esatto in un secondo momento tramite un token di accesso sicuro per una nuova verifica.

- Le e-mail vengono eliminate automaticamente in ~24 ore, riducendo al minimo l'esposizione persistente dei dati.

- Inizia con il generatore di email temporanee o scegli una casella di posta di breve durata di 10 minuti.

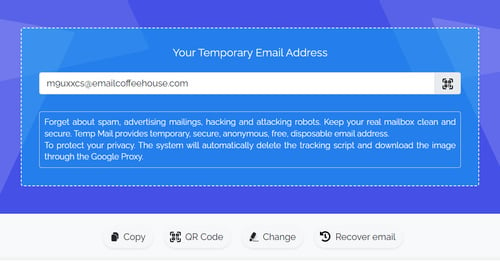

Ricevi subito Temp Mail

Crea una casella di posta pulita e privata in un paio di tocchi e torna al tuo compito senza attriti.

Apri il generatore di e-mail temporanee, crea un indirizzo e tieni aperta la scheda della posta in arrivo. Allo stesso tempo, ti iscrivi o recuperi un OTP. I messaggi vengono ricevuti e vengono eliminati automaticamente dopo circa un giorno. Se si ritorna in un secondo momento, salvare il token di accesso. In tal caso, questo è l'unico modo per riaprire la posta in arrivo temporanea in un secondo momento per reimpostare la password o ripetere la verifica.

CTA: Crea ora una nuova posta temporanea.

Perché la posta temporanea è importante

Riduci il rischio di posta indesiderata, limita la raccolta dei dati e mantieni la tua identità primaria fuori dai database sconosciuti.

Le email temporanee (usa e getta, usa e getta o masterizzate) mantengono il tuo vero indirizzo separato da registrazioni una tantum, versioni di prova e mittenti sconosciuti. Questa separazione riduce il raggio d'azione delle violazioni dei dati e frena le campagne di marketing a goccia. Blocca molti segnali di apertura/lettura basati su tracker (soprattutto quando le immagini sono proxy).

Scopri come funziona la protezione

Comprendi le leve della privacy alla base degli indirizzi mascherati, del proxy delle immagini e della minimizzazione dei dati.

- Sola ricezione, nessun allegato: L'accettazione di messaggi senza invio o caricamento di file riduce i vettori di abuso e migliora la deliverability tra i domini.

- Il https:// rendering del contenuto delle e-mail attraverso un proxy e la sanificazione dell'HTML riducono la superficie di tracciamento passivo (ad esempio, pixel aperti invisibili) e i beacon basati su script.

- Finestre di conservazione chiare: L'eliminazione automatica in circa 24 ore limita la lunghezza di qualsiasi messaggio nell'ambiente di posta in arrivo temporanea.

- Continuità del token: Un token di accesso per posta in arrivo consente di riaprire l'indirizzo esatto in un secondo momento. È utile per la riverifica o il recupero della password senza esporre l'e-mail principale.

Cosa ci distingue

Concentrati sull'affidabilità sotto carico, sugli indirizzi riutilizzabili per gli account reali e su un'esperienza ottimizzata e mobile-first.

- Ampiezza del dominio e MX: Centinaia di domini ben gestiti supportati da MX di classe Google per un'accettazione resiliente quando i siti bloccano un sottoinsieme di domini temporanei.

- Velocità globale tramite CDN: Un'interfaccia utente leggera e l'accelerazione della distribuzione dei contenuti mantengono gli aggiornamenti della posta in arrivo rapidi.

- Posizione pragmatica sulla privacy: L'interfaccia utente minima, la modalità oscura e il rendering basato sul tracker bilanciano l'usabilità con i vincoli di privacy.

- Copertura della piattaforma: Web, Android, iOS e un bot di Telegram supportano i flussi di lavoro in movimento.

Usa saggiamente la posta temporanea

Scegli il flusso di lavoro che corrisponde alla tua attività e riduci al minimo l'esposizione in ogni fase.

- Iscrizioni e prove: Tieni il gocciolamento del marketing e le esplosioni promozionali fuori dalla tua vera casella di posta.

- OTP e verifiche: Genera un indirizzo, attiva il codice e leggilo nella casella di posta aperta; Se bloccato, passa a un altro dominio dal pool del provider.

- QA e test per sviluppatori: Attiva più indirizzi per gli account di test senza inquinare le caselle di posta reali.

- Ricerca e pezzi unici: Scarica un whitepaper o registrati a un webinar senza bagaglio di contatti a lungo termine.

- Conti in corso: Salva il token di accesso per riutilizzare la posta in arrivo esatta per future reimpostazioni della password.

Sfondo / Contesto

Perché il mascheramento delle e-mail sta guadagnando terreno tra gli strumenti tradizionali e i prodotti per la privacy.

Le piattaforme di grandi dimensioni e i prodotti per la privacy ora normalizzano gli indirizzi mascherati o di inoltro. Questo cambiamento riflette due realtà : 1) il monitoraggio delle e-mail rimane comune nelle newsletter e nelle campagne e 2) gli utenti preferiscono sempre più la minimizzazione dei dati, condividendo solo ciò che è necessario per completare un'attività . I servizi di posta temporanea si affiancano alle funzionalità di aliasing/inoltro come opzione leggera e senza account per identità rapide e compartimentalizzate.

Cosa rivelano i flussi di lavoro reali (Approfondimenti / Caso di studio)

Modelli pratici di utenti esperti, team QA e iscrizioni casuali.

- Utenti esperti: Gestire una piccola libreria di indirizzi temporanei riutilizzabili (token salvati) per i servizi che verificano periodicamente gli accessi. In questo modo si mantengono pulite le reimpostazioni delle password e i passaggi di consegne dei dispositivi, proteggendo al contempo la posta in arrivo principale.

- Team QA e SRE: Genera decine di indirizzi durante i test di carico o i controlli di integrazione. Il riutilizzo consente di riprodurre i flussi di verifica senza ricostruire i dati a ogni esecuzione.

- Iscrizioni giornaliere: Utilizza prima un indirizzo di breve durata per una nuova newsletter o una prova dello strumento. Se lo strumento guadagna la tua fiducia, migra a un'e-mail permanente in un secondo momento.

Cosa raccomandano gli esperti (opinioni degli esperti / citazioni)

Le organizzazioni per la sicurezza e la privacy evidenziano costantemente i rischi dei tracker e promuovono la minimizzazione dei dati.

I sostenitori della privacy spiegano che i pixel di tracciamento, spesso immagini trasparenti 1×1, possono rivelare quando, dove e come viene aperta un'e-mail. Le mitigazioni pratiche includono il blocco delle immagini remote per impostazione predefinita e l'uso di relay o proxy. I fornitori tradizionali offrono funzionalità di aliasing delle e-mail, rafforzando il fatto che il tuo vero indirizzo dovrebbe rimanere privato per impostazione predefinita. La regolamentazione indica anche la minimizzazione dei dati come uno standard ragionevole per la gestione delle informazioni personali.

Soluzioni, tendenze e prospettive future

Aspettati un supporto alias più ampio, migliori difese dei tracker e un controllo più granulare sul riutilizzo degli indirizzi.

- Integrazioni di alias più ampie: I browser, i sistemi operativi mobili e i gestori di password supportano sempre più indirizzi mascherati con un clic durante le registrazioni.

- Impostazioni predefinite di rendering più brillanti: Per impostazione predefinita, l'HTML sicuro e il proxy di immagini continueranno a ridurre il tracciamento passivo.

- Controlli granulari del riutilizzo: Aspettatevi strumenti più chiari sul riutilizzo basato su token, come la denominazione/revoca delle caselle di posta e l'assegnazione di tag di scopo per gli account a lungo termine.

Come iniziare (HowTo)

Un flusso di lavoro rapido e affidabile per registrazioni e verifiche sicure.

- Generare un indirizzo

- Apri il generatore di email temporaneo, crea una nuova casella di posta e tieni aperta la scheda.

- Iscriviti e recupera l'OTP.

- Incolla l'indirizzo nel modulo di registrazione, copia il codice o fai clic sul link di verifica nella tua casella di posta.

- Salva il token (facoltativo)

- Se tornerai in un secondo momento, reimpostazione della password, handoff del dispositivo 2FA, archivia il token di accesso in modo sicuro.

- Riduci al minimo l'esposizione

- Non inoltrare i messaggi temporanei all'indirizzo email principale. Copia ciò di cui hai bisogno; il resto viene eliminato automaticamente.

CTA in linea: Crea subito una nuova posta temporanea.

Confronta i principali fornitori (Tabella di comparazione)

I professionisti dei segnali di funzionalità controllano effettivamente prima di fidarsi di un servizio con verifiche e reimpostazioni.

| Capacità | tmailor.com | Alternative tipiche |

|---|---|---|

| Sola ricezione (nessun invio) | Sì | Solitamente |

| Spurgo automatico (~24h) | Sì | Varia |

| Riutilizzo della posta in arrivo basato su token | Sì | Raro/Varia |

| Ampiezza del dominio (centinaia) | Sì | Limitato |

| Rendering con riconoscimento del tracker | Sì | Varia |

| Supporto per app + Telegram | Sì | Varia |

Note: Verifica sempre la policy corrente di ciascun provider prima di affidarti ad essa per flussi di lavoro critici come il recupero della password.

Invito diretto all'azione (CTA)

Sei pronto a tenere fuori lo spam e a mantenere la privacy? Genera ora una nuova posta temporanea e torna al tuo compito.

Domande frequenti

L'uso della posta temporanea è legale?

In generale, utilizzalo all'interno dei termini e delle politiche di ciascun sito web.

Posso inviare e-mail da una casella di posta temporanea?

No. La sola ricezione è una scelta di progettazione deliberata per ridurre gli abusi e mantenere il recapito.

Per quanto tempo vengono conservate le e-mail?

Circa 24 ore, quindi il sistema li elimina automaticamente.

Posso riutilizzare l'indirizzo esatto in un secondo momento?

Sì, salva il token di accesso per riaprire esattamente la posta in arrivo.

Gli allegati sono supportati?

No. Il blocco degli allegati riduce i rischi e l'utilizzo delle risorse.

Temp Mail interromperà tutte le tracce?

Riduce l'esposizione ma non può eliminare tutto il tracciamento. Il proxy di immagini e l'HTML sicuro aiutano a frenare i tracker standard.

Cosa succede se un sito blocca il dominio?

Passa a un altro dominio dal pool del servizio e richiedi un nuovo codice.

Posso gestire la posta temporanea su un dispositivo mobile?

Sì, usa le app mobili o il bot di Telegram per un accesso rapido.

Conclusione

La posta temporanea è uno scudo rapido e pratico contro lo spam e l'over-collection. Scegli un provider con fidelizzazione rigorosa, rendering in base al tracker, ampiezza del dominio e riutilizzo basato su token. Genera un indirizzo quando necessario, salva il token per gli account a lungo termine e mantieni pulita la tua vera casella di posta.