Catch? Tous et alias aléatoires : pourquoi le courrier temporaire semble instantané

En surface, cela semble anodin : tapez n’importe quelle adresse et le courrier arrive. En termes réels, cette sensation instantanée est un choix d’ingénierie : accepter d’abord, décider du contexte ensuite. Cet explicateur explique comment la génération d’alias fourre-tout et aléatoire élimine les frictions tout en contrôlant les abus. Pour des mécanismes plus larges concernant le routage MX, les cycles de vie de la boîte de réception et la réutilisation tokenisée, voir le pilier Temporary Email Architecture : End-to-End (A–Z).

Accès rapide

TL ; DR / Points clés

Un fourre-tout qui fonctionne tout simplement

Générer des alias aléatoires intelligents

Contrôler l’abus sans ralentir

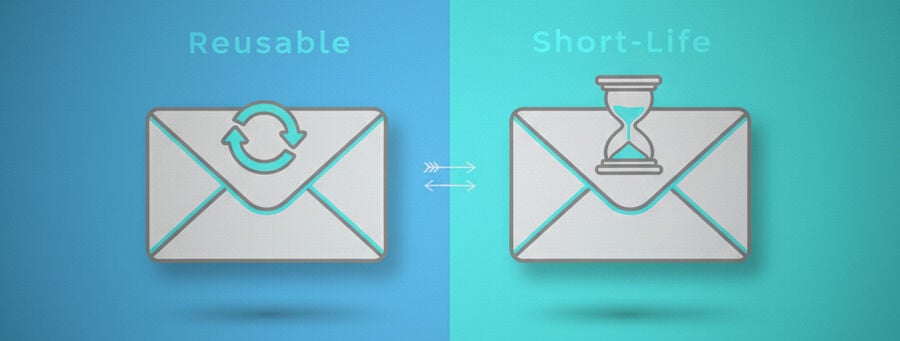

Choisir réutilisable vs courte durée de vie

FAQ

Conclusion

TL ; DR / Points clés

- Le terme fourre-tout permet à un domaine d’accepter n’importe quelle partie locale avant @, éliminant ainsi la précréation des boîtes aux lettres.

- Les alias aléatoires s’obtiennent d’un simple coup, réduisent les collisions et évitent les schémas devinésibles.

- Les contrôles comptent : les limites de taux, quotas, heuristiques et TTL courts maintiennent la vitesse sans chaos.

- Utilisez une boîte réutilisable pour les reçus/retours et réinitialisations ; utiliser une durée courte pour un OTP ponctuel.

- Selon la politique, les joints sont rejetés ; Le HTML est aseptisé ; Les corps des emails expirent automatiquement.

Un fourre-tout qui fonctionne tout simplement

Réduisez les clics en sautant la pré-création et en mappant dynamiquement les messages au contexte d’une boîte aux lettres.

Comment fonctionne le mode fourre-tout

Un domaine fourre-tout accepte toute partie locale (à gauche de la @ ) et résout la livraison au bord . L’enveloppe SMTP (RCPT TO) est validée selon la politique de domaine plutôt qu’une ligne de boîte aux lettres préexistante. Selon les règles et l’état utilisateur, le système achemine le message vers un contexte de boîte aux lettres qui peut être éphémère (de courte durée) ou protégé par un jeton (réutilisable).

Étonnamment, cela inverse le courant habituel. Au lieu de « créer → vérifier → recevoir », c’est « recevoir → assigner → montrer ». Il y a un hic : il faut lier l’acceptation avec des limites de taille et un rendu sûr.

Cartographie : gestionnaire → domaine → contexte de boîte aux lettres

- Politique de domaine : catch_all = l’acceptation vraie bascule ; Les listes de blocage permettent des découpes précises.

- Gestionnaire : un routeur inspecte les parties locales, les en-têtes et les réputations IP, puis choisit un contexte.

- Contexte de boîte aux lettres : éphémère ou réutilisable ; les contextes définissent TTL (par exemple, fenêtre d’affichage 24h), les quotas et les exigences en jeton.

Avantages et inconvénients

Avantages

- Intégration sans étapes ; Toute partie locale est immédiatement viable.

- Moins de friction pour les OTP et les inscriptions ; moins de formes abandonnées.

- Ça fonctionne bien avec les bases du courrier temporaire et la rotation des domaines.

Inconvénients

- Plus de courrier non sollicité si ce n’est pas réservé.

- Attention particulière au rendu : désinfectez le HTML et les trackers de blocs.

- Cela nécessite des contrôles robustes des abus pour éviter la rétrodiffusion et le gaspillage de ressources.

Politique d’acceptation (Safe par défaut)

- Taille maximale : rejeter les gros corps/attaches au SMTP ; Imposez le quota d’octets des messages selon le contexte.

- Attachements : rejeter directement (réception, pas d’attachements) pour réduire les risques et la charge de stockage.

- Rendu : assainir le HTML ; images proxy ; Pisteurs de bande.

- Expiration : fenêtre d’affichage ~24h pour le courrier reçu dans des contextes éphémères ; Purge à l’expiration.

Générer des alias aléatoires intelligents

Créez un alias instantanément, copiez-le d’un seul coup, et gardez des motifs difficiles à prévoir.

Comment les alias sont créés

Lorsqu’un utilisateur appuie sur Générer, le système forme une partie locale utilisant l’entropie du temps et des signaux de l’appareil. Tous les générateurs ne se valent pas. Les points forts :

- Utilisez des mélanges base62/hexadécimaux avec des contrôles de biais pour éviter des motifs lisibles comme aaa111.

- Imposez une longueur minimale (par exemple, 12+ personnages) tout en gardant la forme adaptée.

- Appliquez des règles de jeu de caractères pour éviter les bizarreries liées à l’hôte mail (, séquençage, - consécutif, etc.).

Vérifications de collision et TTL

- Collision : un filtre Bloom rapide + un ensemble de hachage détecte une utilisation antérieure ; Régénérer jusqu’à ce qu’il soit unique.

- TTL : les alias à courte durée de vie héritent d’un TTL d’affichage (par exemple, ~24h après la réception) ; Les alias réutilisables se lient à un jeton et peuvent être rouverts plus tard.

UX qui encourage la bonne utilisation

- Copie en un seul tapotement avec un alias visible.

- Régénérez le bouton lorsqu’un site rejette un motif.

- Badge TTL pour définir les attentes concernant les boîtes de réception éphémères.

- Avertissements pour les personnages inhabituels, certains sites refusent d’accepter.

- Faites un lien croisé vers des boîtes de réception de type 10 minutes lorsque l’intention est jetable.

Sous-adressage (utilisateur+tag)

L’adressage plus (utilisateur+tag@domain) est pratique pour trier, mais les sites web le supportent de manière incohérente. Dans l’ensemble, le sous-adressage est excellent pour les domaines personnels ; Pour des inscriptions sans friction à grande échelle, les alias aléatoires sur un domaine fourre-tout ont tendance à passer plus de validations. Pour plus de clarté pour les développeurs, nous le comparons brièvement avec le routage fourre-tout dans la FAQ ci-dessous.

Petit guide pratique : générer et utiliser un alias

Étape 1 : Créer un alias

Appuyez sur Générer pour recevoir une partie locale aléatoire ; copie d’un seul clic. Si un site le rejette, appuyez sur Régénérer pour un nouveau modèle.

Étape 2 : Choisissez le contexte approprié

Utilisez « courte durée » pour les codes à usage unique ; Utilisez des adresses réutilisables lorsque vous avez besoin de reçus, de retours ou de réinitialisations de mot de passe ultérieurement.

Contrôler l’abus sans ralentir

Gardez l’expérience instantanée tout en limitant les abus flagrants et en augmentant les pics de trafic inhabituels.

Limites tarifaires et quotas

- Throttles par IP et par alias : limites de rafales pour les rafales OTP ; Des bouchons soutenus pour dissuader les raclages.

- Quotas de domaine : limiter les livraisons par domaine par utilisateur/session pour empêcher qu’un site n’inonde une boîte de réception.

- Modelage de la réponse : échoue rapidement au SMTP pour les expéditeurs bannis afin d’économiser CPU et bande passante.

Heuristiques et signaux d’anomalie

- N-gramme et risque de motif : signaler les préfixes répétés (par exemple, vendre, vérifier) qui indiquent une mauvaise utilisation scriptée.

- Réputation de l’expéditeur : évaluer les rDNS, la présence SPF/DMARC et les résultats antérieurs

- [Suy luận : les signaux combinés améliorent le triage, mais les poids exacts varient selon le fournisseur].

- Rotation par site de domaine : faire pivoter entre les domaines pour éviter la limitation des limites, tout en maintenant la continuité lorsque nécessaire, comme expliqué dans le pilier.

TTL court et stockage minimal

- Des fenêtres d’affichage courtes maintiennent les données allégées et réduisent la valeur d’abus.

- Aucun attachement ; Le HTML édulcoré réduit les coûts de surface et de rendu.

- Supprimer à l’expiration : supprimer le corps des messages après la fin de la fenêtre d’affichage.

Pour la commodité mobile, les utilisateurs qui s’inscrivent souvent en déplacement devraient envisager le courrier temporaire sur Android et iOS pour un accès et des notifications plus rapides.

Choisir réutilisable vs courte durée de vie

Associez le type de boîte de réception à votre scénario : continuité pour les reçus, jetable pour les codes.

Comparaison de scénarios

| Scénario | Recommandé | Pourquoi |

|---|---|---|

| OTP à l’ancien | Durée de vie courte | Minimise la rétention ; moins de traces après l’utilisation du code |

| Inscription de compte que vous pouvez revisiter | Réutilisable | Continuité tokenisée pour les connexions futures |

| Reçus et retours de commerce électronique | Réutilisable | Gardez les preuves d’achat et les mises à jour sur l’expédition |

| Bulletin d’information ou d’essais promotionnels | Durée de vie courte | Une désinscription facile en laissant expirer la boîte mail |

| Réinitialisations du mot de passe | Réutilisable | Vous avez besoin de la même adresse pour récupérer les comptes |

Protection des jetons (réutilisable)

Les adresses réutilisables se lient à un jeton d’accès. Le jeton rouvre la même boîte aux lettres plus tard sans révéler son identité personnelle. Perdez le jeton, et la boîte aux lettres ne pourra pas être restaurée. En fait, c’est cette frontière rigide qui protège l’anonymat à grande échelle.

Pour les débutants, la page d’aperçu du courrier temporaire propose un aperçu rapide et des liens vers des FAQ.

FAQ

Un domaine fourre-tout augmente-t-il le spam ?

Cela augmente la surface d’acceptation, mais les limites de taux et les contrôles de réputation de l’expéditeur la rendent gérable.

Des alias aléatoires peuvent-ils entrer en collision ?

Avec une longueur et une entropie suffisantes, les taux de collision pratiques sont négligeables ; Les générateurs relancent lors des conflits.

Quand devrais-je utiliser l’adresse plus ?

Utilisez-le lorsque les sites web le supportent de manière fiable. Sinon, les alias aléatoires passent la validation plus systématiquement.

Une boîte réutilisable est-elle plus sûre qu’une boîte de réception éphémère ?

Aucune des deux options n’est « plus sûre » universellement. Réutilisable offre de la continuité ; Une courte durée de vie minimise la rétention.

Puis-je bloquer complètement les accessoires ?

Oui. Les systèmes à réception uniquement rejettent les attaches par politique afin d’éviter les abus et de réduire le stockage.

Combien de temps les messages sont-ils conservés ?

Les vitrines sont courtes — environ une journée pour les contextes éphémères — après quoi les corps sont purgés.

Le suivi d’image sera-t-il bloqué ?

Les images sont proxyées ; Les traceurs sont retirés pendant la désinfection pour réduire les empreintes digitales.

Puis-je transférer les messages vers mon email personnel ?

Utilisez des contextes réutilisables avec accès au jeton ; Le transfert peut être intentionnellement limité pour préserver la vie privée.

Et si un OTP n’arrive pas ?

Renvoyez après un court intervalle, vérifiez l’alias exact, puis essayez un autre domaine via la rotation.

Existe-t-il une application mobile ?

Oui. Consultez le mail temporaire sur Android et iOS pour les applications et notifications.

Conclusion

En résumé, l’acceptation globale et la génération intelligente d’alias éliminent les frictions de configuration. En même temps, les garde-fous maintiennent le système rapide et sécurisé. Choisissez une boîte de réception à courte durée lorsque vous voulez disparaître ; Choisissez une adresse réutilisable lorsque vous avez besoin d’une trace écrite. En pratique, cette simple décision évite des maux de tête plus tard.

Lisez le pilier Temporary Email Architecture : End-to-End (A–Z) pour une vue plus approfondie du pipeline.