TempMail: Ihr sicheres Tor zu einem spamfreien Posteingang

Ein schneller, klarer Leitfaden für Einweg-Postfächer, der Geschwindigkeit und Privatsphäre an erste Stelle stellt – sodass Sie jetzt eine Adresse erstellen, Spam fernhalten und später bei Bedarf wiederverwenden können.

Schnellzugriff

TL; DR / Wichtige Erkenntnisse

Hol dir jetzt temporäre Post

Warum temporäre Post wichtig ist

Sehen Sie, wie der Schutz funktioniert

Was uns von anderen unterscheidet

Nutze temporäre Post klug

Hintergrund / Kontext

Was echte Arbeitsabläufe offenbaren (Einblicke / Fallstudie)

Was Experten empfehlen (Expertenmeinungen / Zitate)

Lösungen, Trends und was als Nächstes kommt

Wie man anfängt (HowTo)

Vergleichen Sie führende Anbieter (Vergleichstabelle)

Direkter Aufruf zum Handeln (CTA)

Häufig gestellte Fragen

Schlussfolgerung

TL; DR / Wichtige Erkenntnisse

- Generiere innerhalb von Sekunden eine private, nur empfangsfähige Adresse – kein Konto erforderlich.

- Stoppe Spam, bevor er deinen echten Posteingang erreicht; Reduzieren Sie versteckte E-Mail-Tracker.

- Verwenden Sie die genaue Adresse später über ein sicheres Zugangstoken zur erneuten Verifikation.

- E-Mails werden innerhalb von ~24 Stunden automatisch gelöscht, was die anhaltende Datenexposition minimiert.

- Beginnen Sie mit dem temporären E-Mail-Generator oder wählen Sie einen kurzlebigen 10-Minuten-Posteingang.

Hol dir jetzt temporäre Post

Erstellen Sie mit ein paar Klopftippen einen sauberen, privaten Posteingang und kehren Sie ohne Reibung zu Ihrer Aufgabe zurück.

Öffnen Sie den temporären E-Mail-Generator, erstellen Sie eine Adresse und lassen Sie den Posteingangs-Tab offen. Gleichzeitig meldest du dich an oder holst ein OTP. Nachrichten werden nur empfangen und werden nach etwa einem Tag automatisch gelöscht. Wenn du später zurückkehrst, speichere das Zugangstoken. In diesem Fall ist das die einzige Möglichkeit, deinen temporären Posteingang später wieder zu öffnen, um Passwörter zurückzusetzen oder erneut zu verifizieren.

CTA: Erstelle jetzt neue temporäre Mail.

Warum temporäre Post wichtig ist

Reduzieren Sie das Spam-Risiko, begrenzen Sie die Datensammlung und halten Sie Ihre Hauptidentität aus unbekannten Datenbanken heraus.

Temporäre E-Mail – Wegwerf-, Wegwerf- oder Wegwerf-E-Mail – hält Ihre echte Adresse von einmaligen Registrierungen, Testversionen und unbekannten Absendern getrennt. Diese Trennung verringert den Explosionsradius von Datenpannen und schränkt Marketing-Tropfkampagnen ein. Es blockiert viele trackerbasierte Open/Read-Signale (besonders wenn Bilder geproxiet werden).

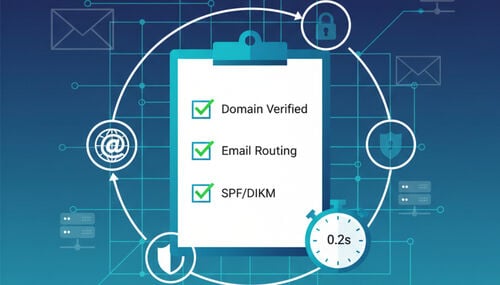

Sehen Sie, wie der Schutz funktioniert

Verstehen Sie die Datenschutzmechanismen hinter maskierten Adressen, Bild-Proxying und Datenminimierung.

- Nur Empfang, keine Bindungen: Das Annehmen von Nachrichten ohne Senden oder Datei-Uploads senkt die Missbrauchsvektoren und verbessert die Zustellbarkeit zwischen verschiedenen Domains.

- Bildproxy & sicheres HTML ([Details zur Wiederverwendung erfahren](https:// Das Rendern von E-Mail-Inhalten über einen Proxy und die Bereinigung von HTML reduziert passive Tracking-Fläche (z. B. unsichtbare offene Pixel) und skriptbasierte Beacons.

- Klare Sicherungsfenster: Die automatische Löschung in etwa 24 Stunden begrenzt die Länge jeder Nachricht im temporären Posteingang.

- Token-Kontinuität: Ein Zugriffstoken pro Postfach ermöglicht es Ihnen, die genaue Adresse später wieder zu öffnen. Es ist hilfreich für eine erneute Verifizierung oder Passwortwiederherstellung, ohne Ihre Haupt-E-Mail preiszugeben.

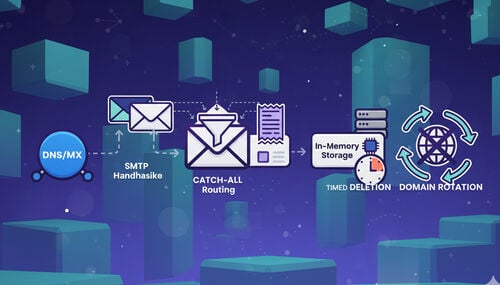

Was uns von anderen unterscheidet

Konzentrieren Sie sich auf Zuverlässigkeit unter Belastung, wiederverwendbare Adressen für echte Konten und ein ausgefeiltes, mobile-first-Erlebnis.

- Domänenbreite & MX: Hunderte gut gepflegte Domains, unterstützt von Google-Class-MX für eine widerstandsfähige Akzeptanz, wenn Seiten eine Teilmenge temporärer Mail-Domains blockieren.

- Globale Geschwindigkeit über CDN: Eine leichte Benutzeroberfläche und die Beschleunigung der Inhaltslieferung sorgen dafür, dass die Refreshs des Posteingangs schnell bleiben.

- Pragmatische Privatsphärehaltung: Minimale Benutzeroberfläche, Dunkelmodus und trackerfreundliches Rendering balancieren Benutzerfreundlichkeit mit Datenschutzbeschränkungen.

- Plattformabdeckung: Web, Android, iOS und ein Telegram-Bot unterstützen Workflows unterwegs.

Nutze temporäre Post klug

Wählen Sie den Workflow, der zu Ihrer Aufgabe passt, und minimieren Sie Ihre Exposition in jedem Schritt.

- Anmeldungen & Prüfungen: Lass Marketing-Tropfen und Werbe-Explosionen aus deinem echten Posteingang heraus.

- OTP & Verifikationen: Erstelle eine Adresse, löse den Code aus und lies ihn im offenen Posteingang aus; Bei Blockierung wechseln Sie zu einer anderen Domain aus dem Pool des Anbieters.

- QA und Entwicklertests: Mehrere Adressen für Testkonten eröffnen, ohne echte Postfächer zu verschmutzen.

- Forschung und Einzelprojekte: Laden Sie ein Whitepaper herunter oder melden Sie sich für ein Webinar an, ohne langfristige Kontaktlasten.

- Laufende Berichte: Speichere das Zugriffstoken, um das genaue Postfach für zukünftige Passwort-Zurücksetzungen wiederzuverwenden.

Hintergrund / Kontext

Warum E-Mail-Maskierung bei gängigen Tools und Datenschutzprodukten an Bedeutung gewinnt.

Große Plattformen und Datenschutzprodukte normalisieren inzwischen maskierte oder Relay-Adressen. Dieser Wandel spiegelt zwei Realitäten wider: 1) E-Mail-Tracking bleibt in Newslettern und Kampagnen üblich, und 2) Nutzer bevorzugen zunehmend Datenminimierung – sie teilen nur das Notwendige, um eine Aufgabe zu erledigen. Temporäre Mail-Dienste stehen neben Aliasing-/Relay-Funktionen als leichte, kontenlose Option für schnelle, abgetrennte Identitäten.

Was echte Arbeitsabläufe offenbaren (Einblicke / Fallstudie)

Praktische Muster von Power-Usern, QA-Teams und lockeren Anmeldungen.

- Power-User: Pflegen Sie eine kleine Bibliothek wiederverwendbarer temporärer Adressen (gespeicherte Token) für Dienste, die regelmäßig Logins überprüfen. Dadurch bleiben Passwort-Zurücksetzungen und Gerätehandoffs sauber, während der primäre Posteingang abgeschirmt wird.

- QA- und SRE-Teams: Erzeugen Sie Dutzende von Adressen während Lasttests oder Integrationsprüfungen. Wiederverwendung hilft, Verifizierungsflüsse zu reproduzieren, ohne bei jedem Durchlauf Daten neu aufbauen zu müssen.

- Tägliche Anmeldungen: Verwenden Sie zunächst eine kurzlebige Adresse für einen neuen Newsletter oder eine Tool-Testversion. Wenn das Tool dein Vertrauen gewinnt, wandere später auf eine dauerhafte E-Mail um.

Was Experten empfehlen (Expertenmeinungen / Zitate)

Sicherheits- und Datenschutzorganisationen heben konsequent Tracker-Risiken hervor und fördern die Datenminimierung.

Datenschutzbefürworter erklären, dass Tracking-Pixel – oft transparente 1×1-Bilder – verraten können, wann, wo und wie eine E-Mail geöffnet wird. Praktische Maßnahmen umfassen das Standardblockieren von entfernten Bildern und die Verwendung von Relais oder Proxys. Mainstream-Anbieter liefern E-Mail-Aliasing-Funktionen aus, was betont, dass Ihre echte Adresse standardmäßig privat bleiben sollte. Die Regulierung verweist außerdem auf Datenminimierung als sinnvollen Standard für den Umgang mit persönlichen Daten.

Lösungen, Trends und was als Nächstes kommt

Erwarten Sie breitere Alias-Unterstützung, bessere Tracker-Verteidigung und eine detailliertere Kontrolle über die Wiederverwendung von Adressen.

- Umfassendere Alias-Integrationen: Browser, mobile Betriebssysteme und Passwortmanager unterstützen zunehmend maskierte Adressen mit einem Klick während der Anmeldung.

- Noch brillantere Rendering-Standardeinstellungen: Safe-by-standard-HTML und Bild-Proxying werden weiterhin das passive Tracking reduzieren.

- Granulare Wiederverwendungskontrollen: Erwarten Sie klarere Werkzeuge rund um tokenbasierte Wiederverwendung – das Benennen oder Widerrufen von Postfächern und das Zuweisen von Purpose-Tags für langfristige Konten.

Wie man anfängt (HowTo)

Ein schneller, zuverlässiger Workflow für sichere Anmeldungen und Verifizierungen.

- Erstelle eine Adresse

- Öffnen Sie den temporären E-Mail-Generator, erstellen Sie einen neuen Posteingang und lassen Sie den Tab offen.

- Melden Sie sich an und holen Sie das OTP.

- Fügen Sie die Adresse in das Registrierungsformular ein, kopieren Sie den Code oder klicken Sie auf den Verifizierungslink in Ihrem Posteingang.

- Speichern des Tokens (optional)

- Wenn Sie später zurückkehren – Passwort zurücksetzen, 2FA-Geräteübergabe – speichern Sie den Zugriffstoken sicher.

- Exposition minimieren

- Leite keine temporären Nachrichten an deine Haupt-E-Mail weiter. Kopiere, was du brauchst; der Rest wird automatisch gelöscht.

Inline-CTA: Erstellen Sie jetzt eine neue temporäre Mail.

Vergleichen Sie führende Anbieter (Vergleichstabelle)

Feature-Signal-Profis überprüfen tatsächlich, bevor sie einem Dienst Verifizierungen und Zurücksetzungen vertrauen.

| Leistungsfähigkeit | tmailor.com | Typische Alternativen |

|---|---|---|

| Nur Empfang (nicht sendend) | Ja | Üblicherweise |

| Auto-Purge (~24 Stunden) | Ja | Das variiert |

| Token-basierte Wiederverwendung von Posteingängen | Ja | Selten/Variiert |

| Domänenbreite (Hunderte) | Ja | Begrenzt |

| Tracker-bewusste Darstellung | Ja | Das variiert |

| Apps + Telegram-Unterstützung | Ja | Das variiert |

Notizen: Überprüfen Sie immer die aktuelle Richtlinie jedes Anbieters, bevor Sie sich für kritische Arbeitsabläufe wie Passwortwiederherstellung darauf verlassen.

Direkter Aufruf zum Handeln (CTA)

Bereit, Spam fernzuhalten und privat zu bleiben? Erstellen Sie jetzt eine neue temporäre E-Mail und machen Sie wieder Ihre Arbeit.

Häufig gestellte Fragen

Ist temporäre Post legal zu verwenden?

Im Allgemeinen sollten Sie es in den Nutzungsbedingungen jeder Website verwenden.

Kann ich E-Mails aus einem temporären Posteingang senden?

Nein. Nur empfangen ist eine bewusste Designentscheidung, um Missbrauch zu reduzieren und die Lieferfähigkeit zu erhalten.

Wie lange werden E-Mails aufbewahrt?

Ungefähr 24 Stunden, dann löscht das System sie automatisch.

Kann ich die genaue Adresse später wiederverwenden?

Ja – speichere den Zugriffstoken, um genau diesen Posteingang wieder zu öffnen.

Werden Anhänge unterstützt?

Nein. Das Blockieren von Anhängen verringert das Risiko und den Ressourcenmissbrauch.

Wird Temp Mail das gesamte Tracking stoppen?

Es reduziert die Belichtung, kann aber nicht alle Verfolgungen eliminieren. Bild-Proxying und sicheres HTML helfen, Standard-Tracker einzudämmen.

Was, wenn eine Seite die Domain blockiert?

Wechsle zu einer anderen Domain aus dem Pool des Dienstes und fordere einen neuen Code an.

Kann ich temporäre Post auf dem Handy verwalten?

Ja – nutzen Sie die mobilen Apps oder den Telegram-Bot für schnellen Zugriff.

Schlussfolgerung

Temporäre Post ist ein schneller, praktischer Schutzschild gegen Spam und Überbehebung. Wählen Sie einen Anbieter mit strikter Retention, tracker-bewusstem Rendering, Domain-Breite und tokenbasierter Wiederverwendung. Erstelle bei Bedarf eine Adresse, speichere das Token für langfristige Konten und halte deinen echten Posteingang sauber.