Wie Temp Mail Ihnen hilft, Ihre Identität vor schwerwiegenden Datenschutzverletzungen zu schützen

Schnellzugriff

TL; DR / Wichtige Erkenntnisse

Hintergrund & Kontext: Warum E-Mail der Dreh- und Angelpunkt der Sicherheitsverletzung ist

Wie temporäre Mail Ihren persönlichen "Explosionsradius" reduziert

Temporäre E-Mail im Vergleich zu anderen E-Mail-Strategien (wann sollten welche verwendet werden)

Ein praktisches Modell: Wann sollten Sie temporäre E-Mails im Vergleich zu Ihrer echten Adresse verwenden?

Warum ein temporärer E-Mail-Dienst sicherer sein kann (richtig gemacht)

Case Pulse: Was die Daten von Sicherheitsverletzungen im Jahr 2025 für Einzelpersonen bedeuten

Schritt-für-Schritt-Anleitung: Erstellen eines verletzungssicheren Anmelde-Workflows (mit temporärer E-Mail)

Warum (und wann) Sie

Expertentipps (über E-Mail hinaus)

Häufig gestellte Fragen

TL; DR / Wichtige Erkenntnisse

- Die Komplexität von Sicherheitsverletzungen nimmt zu. Gestohlene Zugangsdaten sind nach wie vor ein der wichtigsten Vektoren für den Erstzugriff, während Ransomware bei fast der Hälfte der Sicherheitsverletzungen auftritt. Temporäre Mail reduziert den "Explosionsradius", wenn Websites Daten durchsickern.

- Die weltweiten durchschnittlichen Kosten für Sicherheitsverletzungen im Jahr 2025 belaufen sich auf etwa 0,4 Mio. – ein Beweis dafür, dass es wichtig ist, die Auswirkungen einer durchgesickerten E-Mail zu minimieren.

- Die Verwendung eindeutiger, zweckgebundener Adressen für Anmeldungen verhindert die Massenkorrelation Ihrer echten Identität über verletzte Datenbanken hinweg und senkt das Risiko von Credential-Stuffing. HIBP listet 15B+ pwned-Konten auf – gehen Sie davon aus, dass es zu Lecks kommen wird.

- E-Mail-Masken/Aliase sind heute gängige Ratschläge für den Datenschutz. Sie können auch Tracker entfernen. Temporäre Mail ist die schnellste Variante mit den geringsten Reibungsverlusten und eignet sich hervorragend für Websites, Testversionen und Coupons mit geringer Vertrauenswürdigkeit.

- Verwenden Sie temporäre E-Mails nicht für kritische Konten (Bankwesen, Gehaltsabrechnung, Behörden). Koppeln Sie es mit einem Passwort-Manager und MFA überall sonst.

Hintergrund & Kontext: Warum E-Mail der Dreh- und Angelpunkt der Sicherheitsverletzung ist

Angenommen, Angreifer können dieselbe Identität (Ihre primäre E-Mail-Adresse) über Dutzende von angegriffenen Diensten hinweg wiedergeben. In diesem Fall können sie Konten verknüpfen, Sie mit überzeugendem Phishing ins Visier nehmen und Credential Stuffing in großem Umfang versuchen. Laut Verizon ist der Missbrauch von Anmeldeinformationen im Jahr 2025 immer noch der häufigste Vektor für den Erstzugriff. Ransomware taucht bei 44 % der Sicherheitsverletzungen auf, ein deutlicher Anstieg im Vergleich zum Vorjahr. Fehler menschlicher Elemente sind nach wie vor an ~60 % der Sicherheitsverletzungen beteiligt, und die Beteiligung von Drittanbietern hat sich verdoppelt – was bedeutet, dass Ihre Daten auch dann durchsickern können, wenn die Verletzung nicht "Ihnen" gehört.

Die finanziellen Einsätze sind nicht theoretisch. IBM beziffert die weltweiten durchschnittlichen Kosten für Sicherheitsverletzungen im Jahr 2025 auf 0,4 Millionen, auch wenn einige Regionen die Eindämmungsgeschwindigkeiten verbessern. Die "Kosten" für Einzelpersonen sind Identitätsübernahme, Posteingangsflut, Phishing, Zeitverlust und erzwungenes Zurücksetzen von Passwörtern.

In der Zwischenzeit wird die Bruchfläche immer größer. Have I Been Pwned (HIBP) verfolgt 15+ Milliarden kompromittierte Konten – Zahlen, die durch Stealer-Log-Dumps und massenhafte Website-Offenlegungen weiter steigen.

Fazit: Ihre primäre E-Mail-Adresse ist ein Single Point of Failure. Verkleinern Sie die Belichtung, wo immer Sie können.

Wie temporäre Mail Ihren persönlichen "Explosionsradius" reduziert

Stellen Sie sich temporäre E-Mails als ein Opferidentitätstoken vor: eine eindeutige, geringwertige Adresse, die Sie an Websites weitergeben, die Ihre echte Identität nicht benötigen. Wenn diese Website undicht wird, ist der Schaden weitgehend begrenzt.

Was temporäre E-Mails mildern:

- Korrelationsrisiko. Angreifer und Datenbroker können Ihre wahre Identität nicht einfach über Sicherheitsverletzungen hinweg zusammenführen, wenn jede Website eine andere Adresse sieht. Die gängigen Datenschutzrichtlinien empfehlen jetzt maskierte/Wegwerf-E-Mails für Anmeldungen mit geringer Vertrauenswürdigkeit.

- Fallout für das Credential-Stuffing. Viele Benutzer verwenden die doppelten E-Mails (und manchmal auch Passwörter) wieder. Wegwerfadressen durchbrechen dieses Muster. Selbst wenn ein Passwort wiederverwendet wird (tun Sie es nicht!), stimmt die Adresse nicht mit Ihren kritischen Konten überein. Der DBIR von Verizon stellt fest, wie die Offenlegung von Anmeldeinformationen zu umfassenderen Kompromittierungen und Ransomware führt.

- Leckage des Trackers. Marketing-E-Mails enthalten oft Zählpixel, die verraten, wann/wo Sie eine Nachricht geöffnet haben. Einige Aliasing-Systeme entfernen Tracker; Mit temporären Adressen können Sie auch mit nur einem Klick abtrennbar sein – wenn Sie nicht mehr erhalten, haben Sie sich effektiv abgemeldet.

- Spam-Eindämmung. Sie möchten nicht, dass eine Liste an Ihr primäres Posteingang gebunden wird, sobald eine Liste verkauft oder verletzt wird. Eine temporäre Adresse kann ohne Auswirkungen auf Ihre echten Konten außer Betrieb genommen werden.

Temporäre E-Mail im Vergleich zu anderen E-Mail-Strategien (wann sollten welche verwendet werden)

| Strategie | Gefährdung von Sicherheitsverletzungen | Datenschutz vs. Vermarkter | Zuverlässigkeit für Konten | Die besten Anwendungsfälle |

|---|---|---|---|---|

| Primäre E-Mail-Adresse | Höchste (einzelne ID überall) | Schwach (einfache Korrelation) | Höchst | Bankwesen, Gehaltsabrechnung, Regierung, Recht |

| Alias/Maske (Weiterleitung) | Niedrig (einzigartig pro Website) | Stark (Adressabschirmung; einige Strip-Tracker) | Hoch (kann antworten/weiterleiten) | Einzelhandel, Newsletter, Apps, Testversionen |

| Temporäre Post (Einweg-Posteingang) | Geringste Exposition und einfachste Trennbarkeit | Stark für Websites mit geringer Vertrauenswürdigkeit | Variiert je nach Service; Nicht für kritische Anmeldungen | Giveaways, Downloads, Coupon-Gates, einmalige Verifizierungen |

| "+Tag"-Trick (Gmail+tag@) | Mittel (zeigt immer noch die Basis-E-Mail an) | Mittel | Hoch | Lichtfilterung; keine Datenschutzmaßnahme |

Aliase und Masken sind gut dokumentierte Datenschutzinstrumente. Temporäre Mail ist die schnellste und am besten verfügbare Option, wenn Sie Ihre echte Adresse nicht im Explosionsradius haben möchten.

Ein praktisches Modell: Wann sollten Sie temporäre E-Mails im Vergleich zu Ihrer echten Adresse verwenden?

- Verwenden Sie Ihre echte E-Mail-Adresse nur dort, wo die Identitätsprüfung entscheidend ist (Banken, Steuern, Gehaltsabrechnung, Gesundheitsportale).

- Verwenden Sie einen Alias/eine Maske für Konten, die Sie behalten (Shopping, Dienstprogramme, Abonnements).

- Verwenden Sie temporäre E-Mails für alles andere: kurzfristige Downloads, Gated Content, Einmalcodes für Dienste mit geringem Risiko, Beta-Anmeldungen, Forentestversionen, Promo-Gutscheine. Wenn es ausläuft, verbrennst du es und machst weiter.

Warum ein temporärer E-Mail-Dienst sicherer sein kann (richtig gemacht)

Ein gut entwickelter temporärer E-Mail-Dienst sorgt für Ausfallsicherheit:

- Entkopplung & Verfügbarkeit. Jede Site sieht eine andere Adresse, und Sie können die Adressen nach der Verwendung abrufen. Wenn eine Datenbank verletzt wird, bleibt Ihre wahre Identität aus dem Leck heraus.

- Signale für das Vertrauen in die Infrastruktur. Dienste, die Domains auf einer seriösen E-Mail-Infrastruktur (z. B. von Google gehostetem MX) bereitstellen, neigen dazu, weniger pauschale Blöcke zu erleben und OTPs schneller bereitzustellen – wichtig bei der Verwendung von temporären E-Mails für zeitkritische Überprüfungen. [Suy luận]

- Tracker-resistente Ablesung. Das Lesen von E-Mails über eine Web-Benutzeroberfläche, die Bilder weiterleitet oder Remote-Lasten blockiert, reduziert die passive Nachverfolgung. (Viele Datenschutzorganisationen warnen davor, dass E-Mail-Tracking-Pixel IP, Öffnungszeit und Client preisgeben können.)

Hinweis: Temporäre E-Mails sind kein Allheilmittel. Es verschlüsselt Nachrichten nicht Ende-zu-Ende und sollte nicht verwendet werden, wenn Sie eine dauerhafte Kontowiederherstellung oder eine Identität mit hoher Sicherheit benötigen. Koppeln Sie mit einem Passwort-Manager und MFA.

Case Pulse: Was die Daten von Sicherheitsverletzungen im Jahr 2025 für Einzelpersonen bedeuten

- Der Missbrauch von Anmeldeinformationen ist immer noch König. Die Verwendung einer E-Mail über das Internet erhöht das Risiko der Wiederverwendung. Temporäre Adressen + eindeutige Passwörter isolieren Fehler.

- Ransomware lebt von offengelegten Anmeldedaten. Verizon stellte eine erhebliche Überschneidung zwischen Infostealer-Protokollen und Ransomware-Opfern fest – viele Protokolle enthalten Unternehmens-E-Mail-Adressen, was unterstreicht, dass E-Mail-Identitätslecks zu größeren Vorfällen führen.

- Das Ausmaß der Leckagen ist enorm. Bei 15B+ Konten in Verletzungskopora gehen Sie davon aus, dass jede E-Mail, die Sie offenlegen, irgendwann durchsickern wird. Gestalten Sie Ihre persönliche Sicherheit um diese Annahme herum.

Schritt-für-Schritt-Anleitung: Erstellen eines verletzungssicheren Anmelde-Workflows (mit temporärer E-Mail)

Schritt 1: Klassifizieren Sie die Website.

Handelt es sich um eine Bank/ein Dienstprogramm (echte E-Mail), ein langfristiges Konto (Alias/Maske) oder ein einmaliges Low-Trust-Gate (temporäre E-Mail)? Entscheiden Sie, bevor Sie sich anmelden.

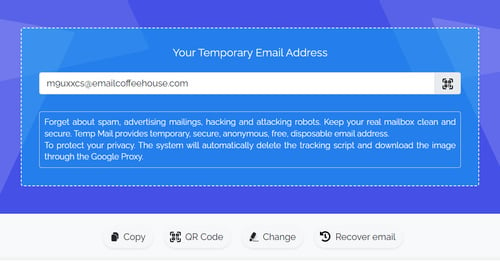

Schritt 2: Erstellen Sie einen eindeutigen E-Mail-Endpunkt.

Für Gates mit geringer Vertrauenswürdigkeit erstellen Sie eine neue temporäre E-Mail-Adresse. Generieren Sie für dauerhafte Konten einen neuen Alias/eine neue Maske. Verwenden Sie niemals dieselbe Adresse für nicht verwandte Dienste.

Schritt 3: Generieren Sie ein eindeutiges Passwort und speichern Sie es.

Verwenden Sie einen Passwort-Manager; Verwenden Sie Passwörter niemals wieder. Dadurch wird die Kette von Sicherheitsverletzungen und -wiederholungen unterbrochen. (HIBP bietet auch einen Passwortkorpus an, um bekanntermaßen kompromittierte Passwörter zu vermeiden.)

Schritt 4: Aktivieren Sie MFA, sofern verfügbar.

Bevorzugen Sie App-basierte Passkeys oder TOTP gegenüber SMS. Dadurch werden Phishing und die Wiederholung von Anmeldeinformationen eingedämmt. (DBIR zeigt wiederholt, dass Social Engineering und Probleme mit Anmeldeinformationen zu Sicherheitsverletzungen führen.)

Schritt 5: Minimieren Sie passives Tracking.

Lesen Sie Marketing-E-Mails mit ausgeschalteten Remote-Bildern oder über einen Client, der Tracker-/Proxy-Bilder blockiert. Wenn Sie den Newsletter aufbewahren müssen, leiten Sie ihn über einen Alias weiter, der Tracker entfernen kann.

Schritt 6: Drehen oder zurückziehen.

Wenn Spam zunimmt oder eine Sicherheitsverletzung gemeldet wird, ziehen Sie die temporäre Adresse zurück. Deaktivieren Sie Aliase oder leiten Sie sie um. Dies ist Ihr "Kill-Switch".

Warum (und wann) Sie tmailor.com für temporäre Mail wählen sollten

- Schnelle, weltweite Lieferung. Mehr als 500 Domains, die in der E-Mail-Infrastruktur von Google gehostet werden, verbessern die Zustellbarkeit und Geschwindigkeit weltweit.

- Datenschutz durch Technikgestaltung. Adressen können dauerhaft aufbewahrt werden, aber die Posteingangsoberfläche zeigt nur E-Mails an, die in den letzten 24 Stunden eingegangen sind – was die langfristige Gefährdung reduziert, wenn ein Postfach laut wird.

- Wiederherstellung ohne Registrierung. Ein Zugriffstoken funktioniert wie ein Kennwort, um Ihre Adresse später wiederherzustellen, sodass Sie bei Bedarf dieselbe temporäre Identität verwenden können.

- Multi-Plattform-Zugriff (Web, Android, iOS, Telegram) und eine minimale, Tracker-resistente Benutzeroberfläche.

- Strenge Grenzen: nur Empfangen (kein Senden), keine Dateianhänge – wodurch häufige Missbrauchspfade (und einige Risiken für Sie) geschlossen werden.

Möchten Sie es ausprobieren? Beginnen Sie mit einem generischen temporären E-Mail-Posteingang, testen Sie einen 10-minütigen E-Mail-Workflow, oder verwenden Sie eine temporäre Adresse für eine Website, die Sie gelegentlich besuchen. (Interne Links)

Expertentipps (über E-Mail hinaus)

- Recyceln Sie Benutzernamen nicht. Eine einzigartige E-Mail-Adresse ist hervorragend, aber die Korrelation tritt immer noch auf, wenn Ihr Benutzername überall identisch ist.

- Achten Sie auf Benachrichtigungen über Sicherheitsverletzungen. Abonnieren Sie die Domain-Überwachung (z. B. HIBP-Domain-Benachrichtigungen über Ihre Domain-Administratoren) und ändern Sie sofort die Anmeldeinformationen, wenn Sie benachrichtigt werden.

- Segmentieren Sie auch Telefonnummern. Viele Aliasing-Tools maskieren Telefonnummern, um SMS-Spam und SIM-Swap-Köder einzudämmen.

- Härten Sie Ihren Browser. Ziehen Sie datenschutzfreundliche Standardeinstellungen und Erweiterungen zum Blockieren von Trackern in Betracht. (Die EFF unterhält Bildungsressourcen zu Tracking- und Opt-out-Normen.)

Häufig gestellte Fragen

1) Kann Temp Mail Verifizierungscodes (OTP) empfangen?

Ja, für viele Dienstleistungen. Kritische Konten können jedoch verwerfbare Domänen ablehnen. Verwenden Sie Ihre primäre E-Mail-Adresse oder einen dauerhaften Alias für Bank- und Behördendienste. (Die Richtlinien variieren je nach Standort.) [Suy luận]

2) Was soll ich tun, wenn eine temporäre Adresse durchgesickert ist?

Ziehen Sie es sofort außer Betrieb, und wenn Sie das Kennwort an anderer Stelle wiederverwendet haben (tun Sie es nicht), rotieren Sie diese Kennwörter. Überprüfen Sie, ob die Adresse in den öffentlichen Verletzungskorpora angezeigt wird.

3) Blockieren E-Mail-Masken oder temporäre E-Mails Tracker?

Einige Aliasing-Dienste umfassen Strip-Tracker und temporäre E-Mails, die über eine Web-Benutzeroberfläche mit Bild-Proxying gelesen werden, wodurch auch die Nachverfolgung reduziert wird. Deaktivieren Sie für Gürtel und Hosenträger Remote-Bilder in Ihrem Client.

4) Ist temporäre Post legal?

Ja – Missbrauch ist es nicht. Es dient der Privatsphäre und der Spam-Kontrolle, nicht dem Betrug. Halten Sie sich immer an die Bedingungen einer Website.

5) Kann ich weiterhin dieselbe temporäre Adresse verwenden?

Auf tmailor.com, ja: Adressen können per Token wiederhergestellt werden, auch wenn die Sichtbarkeit des Posteingangs auf die letzten 24 Stunden beschränkt ist. Dadurch wird Kontinuität mit geringer Exposition in Einklang gebracht.

6) Was passiert, wenn eine Website Wegwerf-E-Mails blockiert?

Wechseln Sie zu einem dauerhaften Alias/einer dauerhaften Maske von einem seriösen Anbieter oder verwenden Sie Ihre primäre E-Mail-Adresse, wenn die Identität unerlässlich ist. Einige Anbieter sind strenger als andere.

7) Benötige ich immer noch MFA, wenn ich temporäre Mail verwende?

Absolut. MFA ist unerlässlich gegen Phishing und Replay. Temporäre Mail begrenzt die Gefährdung; MFA begrenzt die Kontoübernahme, selbst wenn Anmeldeinformationen durchgesickert sind.