Hoe tydelike pos jou help om jou identiteit teen groot datalekke te beskerm

Vinnige toegang

TL; DR / Belangrike afleidings

Agtergrond & konteks: waarom e-pos die sleutelpilaar van die oortreding is

Hoe tydelike pos jou persoonlike "ontploffingsradius" verminder

Tydelike pos vs ander e-posstrategieë (wanneer om watter te gebruik)

'n Praktiese model: wanneer om tydelike pos te gebruik teenoor jou werklike adres

Hoekom 'n tydelike posdiens veiliger kan wees (reg gedoen)

Saakpuls: wat 2025-oortredingsdata vir individue beteken

Stap-vir-stap: bou 'n lekbestande aanmeldwerkvloei (met tydelike e-pos)

Hoekom (en wanneer) om

Kundige wenke (verder as e-pos)

Gereelde vrae

TL; DR / Belangrike afleidings

- Oortredings neem in kompleksiteit toe; Gesteelde geloofsbriewe bly 'n top aanvanklike toegangsvektor, terwyl ransomware in byna die helfte van die oortredings voorkom. Tydelike pos verminder die "ontploffingsradius" wanneer webwerwe data lek.

- Die wêreldwye gemiddelde oorbraakkoste in 2025 is ongeveer 0.4 miljoen—bewys dat die minimalisering van oorloop van 'n gelekte e-pos saak maak.

- Om unieke, enkeldoeladresse vir inskrywings te gebruik, voorkom massakorrelasie van jou ware identiteit oor gebreekte databasisse en verlaag die risiko om geloofsbriewe in te vul. HIBP lys 15 miljard + gepwned-rekeninge—neem aan lekke gaan gebeur.

- E-posmaskers/aliasse is nou hoofstroomadvies vir privaatheid; Hulle kan ook trackers stroop. Tydelike pos is die vinnigste, laagste-wrywing variant en is uitstekend vir lae-vertroue-webwerwe, proewe en koepons.

- Moet nie tydelike pos gebruik vir kritieke rekeninge (bankwese, betaalstaat, regering) nie. Kombineer dit met 'n wagwoordbestuurder en MFA oral elders.

Agtergrond & konteks: waarom e-pos die sleutelpilaar van die oortreding is

Gestel aanvallers kan dieselfde identiteit (jou primêre e-pos) oor dosyne gebroke dienste herhaal. In daardie geval kan hulle rekeninge koppel, jou met oortuigende phish teiken, en op groot skaal kwalifikasie-invulling probeer. In 2025 rapporteer Verizon dat misbruik van geloofsbriewe steeds die mees algemene aanvanklike toegangsvektor is; Ransomware kom in 44% van die oortredings voor, 'n skerp toename jaar op jaar. Menslike elementfoute bly betrokke by ~60% van oortredings, en derdeparty-betrokkenheid het verdubbel—wat beteken jou data kan lek selfs wanneer die oortreding nie "joune" is nie.

Die finansiële inzet is nie teoreties nie. IBM skat die wêreldwye gemiddelde breekkoste op 0,4 miljoen in 2025, selfs al verbeter sommige streke hul inperkingspoed. Die "koste" vir individue is identiteitsoorname, inboks-oorstroming, phishing, verlore tyd, en gedwonge wagwoordherstel.

Intussen groei die breukoppervlak steeds. Have I Been Pwned (HIBP) hou 15+ miljard gekompromitteerde rekeninge dop—syfers wat aanhou styg met stealer-log dumps en massiewe webwerf-blootstellings.

Om op te som, die eindresultaat: Jou primêre e-pos is 'n enkele punt van mislukking. Verklein die blootstelling oral waar jy kan.

Hoe tydelike pos jou persoonlike "ontploffingsradius" verminder

Dink aan tydelike pos as 'n opofferingsidentiteitsteken: 'n unieke, lae-waarde adres wat jy aan webwerwe gee wat nie jou ware identiteit nodig het nie. As daardie terrein lek, word die skade grootliks beperk.

Wat tydelike pos verminder:

- Korrelasierisiko. Aanvallers en datamakelaars kan nie maklik jou ware identiteit oor lekke aanmekaar sit as elke webwerf 'n ander adres sien nie. Hoofstroom-privaatheidsriglyne beveel nou gemaskerde/weggooi-e-posse aan vir lae-vertroue inskrywings.

- Geloofsbriewe-invul-nasleep. Baie gebruikers hergebruik die duplikaat-e-posse (en soms wagwoorde). Weggooibare adresse breek daardie patroon. Selfs al word 'n wagwoord hergebruik (moenie!), sal die adres nie ooreenstem met jou kritieke rekeninge nie. Verizon se DBIR wys op hoe blootstelling van geloofsbriewe breër kompromieë en ransomware aanwakker.

- Tracker-lekkasie. Bemarkings-e-posse bevat dikwels opsporingspixels wat wys wanneer/waar jy 'n boodskap oopgemaak het. Sommige aliasingstelsels verwyder trackers; Tydelike adresse gee jou ook een-klik skeibaarheid—hou op ontvang en jy het effektief "uitgeskakel."

- Strooiposbeheer. Jy wil nie hê 'n lys moet aan jou primêre inkassie gekoppel wees sodra 'n lys verkoop of gebreek word nie. 'n Tydelike adres kan afgetree word sonder enige impak op jou werklike rekeninge.

Tydelike pos vs ander e-posstrategieë (wanneer om watter te gebruik)

| Strategie | Blootstelling aan oortreding | Privaatheid vs bemarkers | Betroubaarheid vir rekeninge | Beste gebruiksgevalle |

|---|---|---|---|---|

| Primêre e-pos | Hoogste (enkele ID oral) | Swak (maklike korrelasie) | Hoogste | Bankwese, betaalstaat, regering, reg |

| Alias/masker (deurstuur) | Laag (uniek per plek) | Sterk (adresafskerming; sommige strookvolgers) | Hoog (kan antwoord/aanstuur) | Kleinhandel, nuusbriewe, toepassings, proefprogramme |

| Tydelike pos (weggooibare inboks) | Laagste blootstelling en maklikste skeibaarheid | Sterk vir lae-vertroue webwerwe | Dit verskil per diens; Nie vir kritieke aanmeldings nie | Weggee-aksies, aflaaie, koeponhekke, eenmalige verifikasies |

| "+tag"-truuk (gmail+tag@) | Medium (openbaar steeds basiese e-pos) | Medium | Hoog | Ligfiltering; Nie 'n privaatheidsmaatreël nie |

Aliase en maskers is goed gedokumenteerde privaatheidsinstrumente; Tydelike pos is die vinnigste en mees weggooibare opsie as jy nie jou regte adres in die ontploffingsradius wil hê nie.

'n Praktiese model: wanneer om tydelike pos te gebruik teenoor jou werklike adres

- Gebruik jou regte e-pos net waar identiteitsverifikasie krities is (banke, belasting, betaalstaat, gesondheidsorgportale).

- Gebruik 'n alias/masker vir rekeninge wat jy gaan hou (inkopies, nutsdienste, intekeninge).

- Gebruik tydelike pos vir alles anders: korttermyn-aflaaie, geslote inhoud, eenmalige kodes vir lae-risiko dienste, beta-inskrywings, forumproewe, promosiekoepons. As dit lek, verbrand jy dit en gaan aan.

Hoekom 'n tydelike posdiens veiliger kan wees (reg gedoen)

'n Goed-ontwerpte tydelike posdiens voeg veerkragtigheid by deur ontwerp:

- Ontkoppeling en weggooibaarheid. Elke webwerf sien 'n ander adres, en jy kan adresse ná gebruik terugkry. As 'n databasis gebreek word, bly jou ware identiteit buite die lekkas.

- Infrastruktuurvertroue-seine. Dienste wat domeine op betroubare e-posinfrastruktuur (bv. Google-gasheerde MX) front, ervaar geneig minder algemene blokkasies en lewer OTP's vinniger af—belangrik wanneer tydelike e-pos gebruik word vir tydsgevoelige verifikasies. [Suy luận]

- Tracker-bestande lesing. Om e-pos via 'n webkoppelvlak te lees wat beelde proksier of afstandslaaie blokkeer, verminder passiewe opsporing. (Baie privaatheidsorganisasies waarsku dat e-posopsporingspixels IP, oop tyd en kliënt kan openbaar.)

Let wel: Tydelike pos is nie 'n toweroplossing nie. Dit enkripteer nie boodskappe end-tot-end nie en behoort nie gebruik te word waar jy duursame rekeningherstel of hoë-sekuriteitsidentiteit benodig nie. Kombineer dit met 'n wagwoordbestuurder en MFA.

Saakpuls: wat 2025-oortredingsdata vir individue beteken

- Misbruik van kwalifikasies is steeds koning. Om een e-pos oor die internet te gebruik, verhoog die hergebruikrisiko. Tydelike adresse + unieke wagwoorde isoleer foute.

- Ransomware floreer op blootgestelde geloofsbriewe. Verizon het 'n beduidende oorvleueling gevind tussen infostealer-logboeke en ransomware-slagoffers—baie logboeke sluit korporatiewe e-posadresse in, wat beklemtoon hoe e-posidentiteitslekke groter voorvalle voed.

- Die omvang van lekkasie is enorm. Met 15 miljard rekeninge in breukkorpora, neem aan enige e-pos wat jy blootlê sal uiteindelik lek; Ontwerp jou persoonlike sekuriteit rondom daardie aanname.

Stap-vir-stap: bou 'n lekbestande aanmeldwerkvloei (met tydelike e-pos)

Stap 1: Klassifiseer die terrein.

Is dit 'n bank/nutsdiens (regte e-pos), 'n langtermynrekening (alias/masker), of 'n eenmalige lae-vertroue-poort (tydelike pos)? Besluit voordat jy inskryf.

Stap 2: Skep 'n unieke e-pos-eindpunt.

Vir lae-vertroue hekke, spin 'n vars tydelike e-posadres op. Vir duursame rekeninge, genereer 'n nuwe alias/masker. Moet nooit dieselfde adres oor onverwante dienste hergebruik nie.

Stap 3: Genereer 'n unieke wagwoord en stoor dit.

Gebruik 'n wagwoordbestuurder; Moet nooit wagwoorde hergebruik nie. Dit breek die breek-herhaling-ketting. (HIBP bied ook 'n wagwoordkorpus om bekende gekompromitteerde wagwoorde te vermy.)

Stap 4: Skakel MFA aan waar dit beskikbaar is.

Verkies app-gebaseerde toegangssleutels of TOTP bo SMS. Dit verminder phishing en herhaling van geloofsbriewe. (DBIR toon herhaaldelik dat sosiale ingenieurswese en geloofsbriewe oortredings dryf.)

Stap 5: Minimaliseer passiewe nasporing.

Lees bemarkingspos met afstandsbeelde af of via 'n kliënt wat trackers/proxies-beelde blokkeer. As jy die nuusbrief moet hou, stuur dit deur 'n alias wat opsporers kan verwyder.

Stap 6: Roteer of tree af.

As spam toeneem of 'n oortreding gerapporteer word, verwyder die tydelike adres. Vir aliase, deaktiveer of herlei. Dit is jou "doodskakelaar."

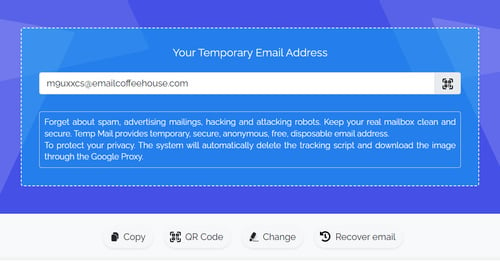

Hoekom (en wanneer) om tmailor.com vir tydelike pos te kies

- Vinnige, wêreldwye aflewering. Meer as 500 domeine wat op Google se e-posinfrastruktuur aangebied word, help om afleweringsvermoë en spoed wêreldwyd te verbeter.

- Privaatheid deur ontwerp. Adresse kan permanent gehou word, maar die inbokskoppelvlak wys slegs e-posse wat in die laaste 24 uur ontvang is—wat langtermynblootstelling verminder as 'n posbus lawaaierig raak.

- Herstel sonder registrasie. 'n Toegangstoken funksioneer soos 'n wagwoord om jou adres later te herstel, sodat jy dieselfde tydelike identiteit kan gebruik wanneer nodig.

- Multi-platform toegang (Web, Android, iOS, Telegram) en 'n minimale, opsporingsbestande gebruikerskoppelvlak.

- Streng perke: slegs ontvangs (geen stuur nie), geen lêeraanhegsels nie—sluit algemene misbruikpaaie (en sommige risiko's vir jou).

Wil jy dit probeer? Begin met 'n generiese tydelike posinkassie, toets 'n 10-minuut poswerkvloei, of hergebruik 'n tydelike adres vir 'n webwerf wat jy af en toe besoek. (Interne skakels)

Kundige wenke (verder as e-pos)

- Moet nie gebruikersname hergebruik nie. 'n Unieke e-pos is uitstekend, maar korrelasie gebeur steeds as jou gebruikersnaam oral identies is.

- Let op vir kennisgewings van oortredings. Teken in op domeinmonitering (bv. HIBP-domeinkennisgewings via jou domeinadministrateurs) en verander onmiddellik geloofsbriewe wanneer jy gewaarsku word.

- Segmenteer ook telefoonnommers. Baie aliasing-instrumente masker telefoonnommers om SMS-spam en SIM-ruil te voorkom.

- Maak jou blaaier harder. Oorweeg privaatheidsrespekterende verstekinstellings en opsporer-blokkerende uitbreidings. (EFF onderhou opvoedkundige hulpbronne oor opsporing en opt-out norme.)

Gereelde vrae

1) Kan Temp Mail verifikasiekodes (OTP) ontvang?

Ja, vir baie dienste. Kritieke rekeninge mag egter weggooidomeine verwerp; Gebruik jou primêre e-posadres of 'n duursame alias vir bank- en regeringsdienste. (Beleid verskil per plek.) [Suy luận]

2) As 'n tydelike adres uitlek, wat moet ek doen?

Verwyder dit onmiddellik en, as jy die wagwoord elders hergebruik het (moenie), roteer daardie wagwoorde. Kyk of die adres in die openbare breukkorpora verskyn.

3) Sal e-posmaskers of tydelike posopsporers blokkeer?

Sommige aliasingdienste sluit strookvolgers en tydelike e-pos in wat via 'n webkoppelvlak met beeldproksi gelees word, wat ook opsporing verminder. Vir gordel-en-bretels, skakel afstandsbeelde in jou kliënt af.

4) Is tydelike pos wettig?

Ja—misbruik is nie. Dit is bedoel vir privaatheid en strooiposbeheer, nie bedrog nie. Voldoen altyd aan 'n webwerf se bepalings.

5) Kan ek aanhou om dieselfde tydelike adres te gebruik?

Op tmailor.com, ja: adresse kan via token herstel word, selfs al is inboks-sigbaarheid beperk tot die laaste 24 uur. Dit balanseer kontinuïteit met lae blootstelling.

6) Wat as 'n webwerf weggooibare e-posse blokkeer?

Skakel oor na 'n duursame alias/masker van 'n betroubare verskaffer, of gebruik jou primêre e-posadres as identiteit noodsaaklik is. Sommige verskaffers is strenger as ander.

7) Het ek steeds MFA nodig as ek tydelike pos gebruik?

Absoluut. MFA is noodsaaklik teen phishing en herhaling. Tydelike pos beperk blootstelling; MFA beperk rekeningoorname selfs wanneer geloofsbriewe lek.